カスペルスキーのグローバル緊急対応チームは、ブロックチェーンベースのピアツーピアネットワークプロトコルおよびエコシステムであるNKNテクノロジーを利用するマルウェア「NKAbuse」に関するレポートを公開しました。このマルウェアは、マルウェアやサイバー攻撃の世界で人気のGoプログラミング言語を使用しています。

カスペルスキー社によると、NKAbuseは現在Linuxオペレーティングシステムを搭載したコンピューターを標的としているが、MISPやARMシステムにも感染する可能性があるため、IoTデバイスにも脅威となる可能性がある。NKAbuseは6万個の公式NKNノードを利用してDDoS攻撃を実行し、C2サーバーに接続している。

新たなマルウェアは、これまでにない攻撃手法で進化している

報告書によると、NKAbuseにはDDoS攻撃を実行するための大量のリソースが含まれているが、バックドアやリモートアクセス型トロイの木馬(RAT)に変貌する可能性がある。カスペルスキーは、ブロックチェーン技術の活用が信頼性と匿名性の確保に役立っていると述べており、このボットネットは時間の経過とともに着実に拡大し、中央管理者の検出を困難にする可能性があると示唆している。

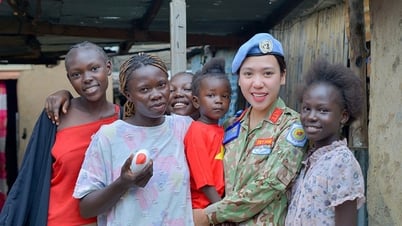

これまでに、NKAbuseは、この脆弱性を悪用した個人による配布を通じて、コロンビア、メキシコ、ベトナムのデバイスに感染していることが判明しています。これは、このマルウェアには自己増殖機能がないためと判断されました。カスペルスキーはまた、CVE-2017-5638を悪用した金融会社への攻撃の証拠も収集しています。

NKAbuseは、侵害、データ窃盗、リモートコントロール、システム操作、DDoS攻撃など、企業や組織に広範囲にわたる被害をもたらす可能性があります。また、ブロックチェーン技術の活用は、NKAbuseが時間の経過とともに拡大し、ボットネットに統合される可能性を示唆しています。

[広告2]

ソースリンク

コメント (0)