多くのランサムウェア攻撃グループがベトナムのシステムを標的にしている

情報通信省情報セキュリティ局傘下の国家サイバーセキュリティ監視センター(NCSC)と公安省A05傘下の国家サイバーセキュリティセンターの技術システムから記録されたデータはいずれも、最近ランサムウェア攻撃グループがベトナムの組織や企業を攻撃することに重点を置いていることを示しています。

3月末以来、ベトナムでは情報システムに対するランサムウェア攻撃が増加傾向にあることが発覚しており、4月6日の更新情報では、ベトナムの情報セキュリティ局は、サイバー空間でベトナムの政府機関、組織、企業を狙ったランサムウェア攻撃キャンペーンが出現していると述べた。

NCSCの監視システムは、ランサムウェア攻撃グループが金融、銀行、エネルギー、通信などの分野で活動する組織をより重点的に攻撃していることも記録しました。実際、ここ数日、一部のベトナム企業のシステムに対するランサムウェア攻撃により、資産が損害を受け、ブランドの評判が損なわれ、特にこれらの部門の業務運営が混乱しました。

4月5日に開催された「ランサムウェア攻撃の防止」セミナーの傍らで講演したNCSC副局長のファム・タイ・ソン氏は、ベトナムにおける最近の情報システムへの攻撃の原因と標的を分析・特定した結果、Lockbit、Blackcat、Malloxなど、さまざまな攻撃グループが国内の組織や企業のシステムを標的にしていることがわかったと述べた。

NCSCの代表者はまた、ランサムウェア攻撃は長年存在しているものの、攻撃グループの巧妙さ、複雑さ、そして専門性は以前よりもはるかに高まっていると述べた。一方、ベトナムはデジタルトランスフォーメーションを加速させており、多くの活動がデジタル環境に移行しているものの、依然として多くの国内組織や企業が情報システムのセキュリティを十分に確保しておらず、ハッカーグループの格好の標的となっている。

ファム・タイ・ソン氏はまた、情報セキュリティ局が各機関、組織、企業に対し、新たな脆弱性や新たな攻撃傾向に関する警告を定期的かつ継続的に発信し、各部署が迅速に情報を更新し、エラーに対処できるようにしていると説明しました。しかし、多くの組織や企業は、これらの対応に十分な注意を払っておらず、情報セキュリティ確保のための適切な投資も行っていません。

統計によると、ネットワーク情報セキュリティ法およびレベル別情報システムセキュリティ確保に関する政令第85号が施行されてから7年以上が経過した現在までに、政府機関の情報システムの33%以上が情報システムセキュリティレベルの承認を完了しておらず、レベル文書の提案に従って保護対策を完全に実施したシステムの割合はさらに低く、約20%に過ぎません。

国家サイバーセキュリティセンターA05部の代表者も同様の見解を示し、「ベトナムにおけるサイバーセキュリティと安全の状況はますます複雑化しており、攻撃の頻度が増加し、被害も拡大しています。2~3年前は、ハッカーが400億~500億ドンを盗むだけでも非常に高額と考えられていましたが、現在では最大2,000億ドンの被害をもたらすサイバー攻撃が発生しています」と述べました。

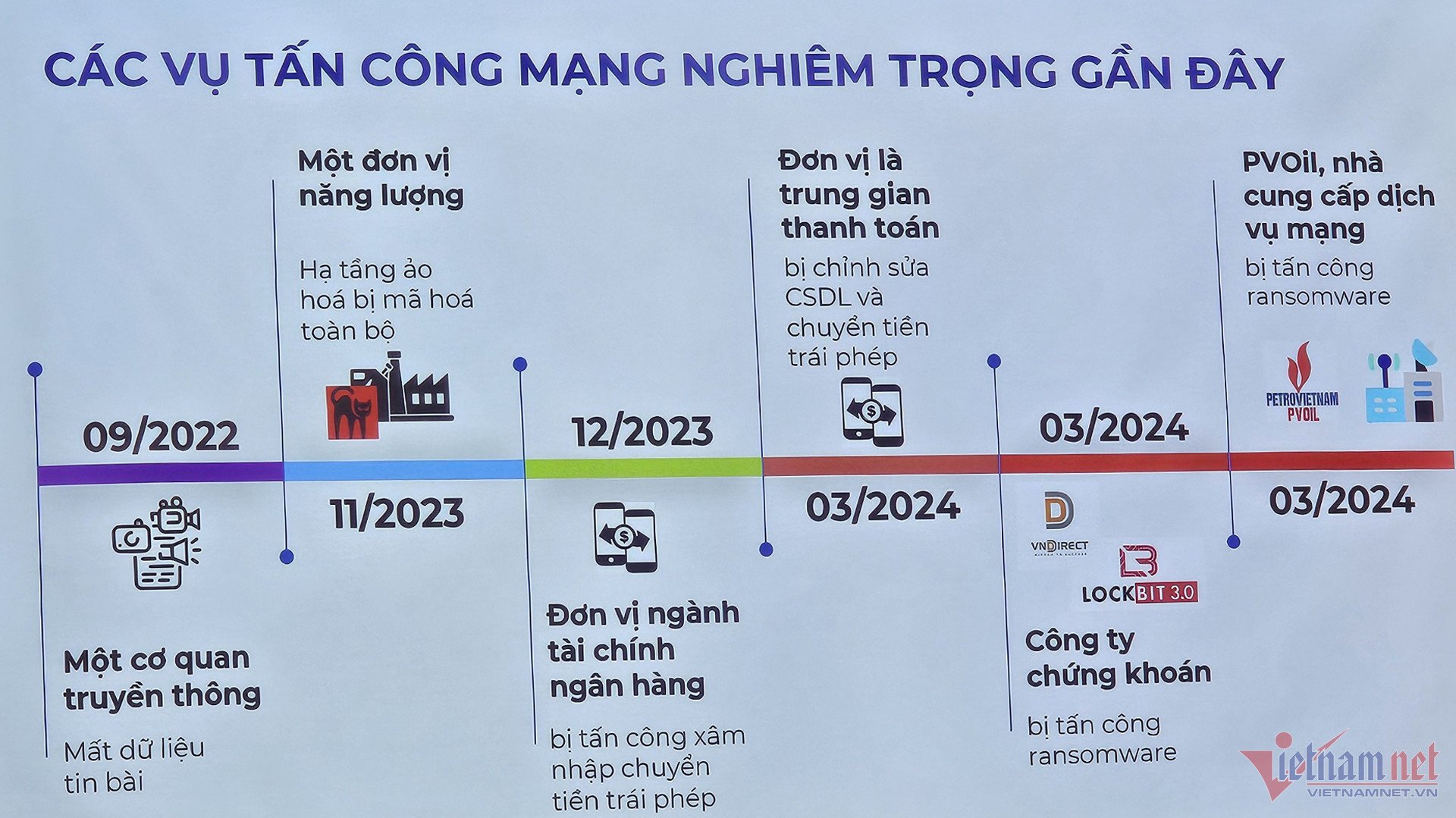

国家サイバーセキュリティセンターの代表は、ベトナムは積極的にデジタル変革を進めているものの、多くの組織がネットワークの安全性とセキュリティに十分な注意を払っていないことを強調し、2022年9月から2024年4月の間にベトナムのサイバースペースで発生した通信、エネルギー、銀行・金融、決済仲介、証券分野の組織に対する深刻な攻撃が多数あり、攻撃の規模と頻度が増加していると指摘した。

データのために身代金を支払うことは悪い前例となるだろう

特に、ランサムウェア攻撃の極めて危険なレベルについては全員が同意しているものの、一度データが暗号化されると、そのデータを復号化できる可能性はほとんどなく、回復率はほぼゼロであるため、専門家は依然として、政府機関や組織がハッカーに暗号化されたデータの身代金を支払わないことを推奨しています。

国家サイバーセキュリティセンターの代表者は、世界のランサムウェア対策に参加している関係者は皆、ユニットに支払わないように促すことは需要を生み、サイバー攻撃グループが攻撃にさらに集中するよう刺激することになるため、必要だと同意していると述べた。

「組織が攻撃に対して耐性を持つようになれば、ハッカー集団の動機は低下するでしょう。昨年3月、ベトナムのある組織がシステムの復旧のために身代金を支払いました。これは、当該企業および市場の他の組織にとって悪い前例となると警告しています。現在、具体的な規制はないため、データと引き換えに身代金を支払うかどうかは、依然として企業や組織の選択に委ねられています」と、国家サイバーセキュリティセンターの担当者は述べています。

NCS社のテクニカルディレクターで専門家のヴー・ゴック・ソン氏は、この問題についてVietNamNetの記者に次のように語った。「世界では、ハッカーに身代金を支払わないようにするのが一般的な傾向です。身代金を支払わなければ、国内の他の標的を攻撃するハッカーが増えたり、身代金を支払った企業や組織を攻撃し続ける他のハッカー集団が増えたりする可能性があるため、悪い前例を作らないためです。」

当局や専門家からの一般的なアドバイスは、企業や組織がランサムウェア攻撃に直面した場合、「戦うのではなく、予防する」必要があるというものです。4月6日に発表された「ランサムウェア攻撃のリスクを防止し、最小限に抑えるためのハンドブック」の中で、情報セキュリティ局は、企業がこの危険なタイプの攻撃を積極的に予防するための9つの対策を推奨しています。

[広告2]

ソース

コメント (0)