Il y a trois ans, Apple a introduit une fonctionnalité de protection de la vie privée masquant l'adresse Wi-Fi des iPhones et iPads lorsqu'ils étaient en ligne. Cependant, Arstechnica a signalé que les appareils Apple affichaient toujours leur véritable adresse à tous les appareils connectés au réseau.

MAC est une adresse de contrôle d'accès Wi-Fi, qui permet de suivre les appareils d'un réseau à l'autre, un peu comme les plaques d'immatriculation permettent de suivre les déplacements des individus et des véhicules en ville. En 2013, un chercheur a annoncé un prototype d'appareil capable d'enregistrer les adresses MAC de tous les appareils avec lesquels il entrait en contact.

Dix ans plus tard, le chiffrement HTTPS est devenu la norme. Il est donc généralement impossible pour les utilisateurs d'un même réseau de surveiller le trafic des autres. Cependant, les adresses MAC offrent toujours de nombreuses fonctionnalités de suivi.

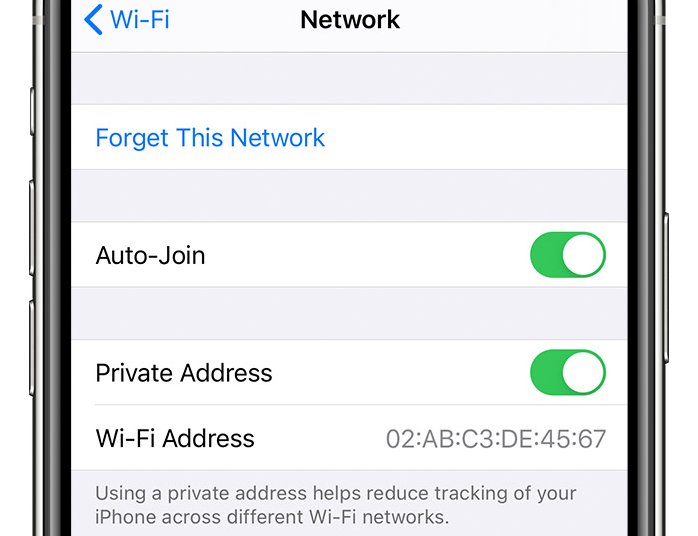

En 2020, Apple a lancé iOS 14 avec une fonctionnalité masquant l'adresse MAC par défaut lorsque l'iPhone se connecte à un réseau. À la place, l'appareil affiche une « adresse Wi-Fi privée », telle que décrite par Apple, qui apparaîtra différemment pour chaque SSID.

Apple a récemment publié iOS 17.1, qui inclut un correctif pour une vulnérabilité CVE-2023-42846 empêchant le fonctionnement de cette fonctionnalité de sécurité. L'un des deux chercheurs en sécurité ayant découvert et signalé cette vulnérabilité a déclaré avoir testé tous les systèmes d'exploitation iPhone récents et découvert que cette vulnérabilité existait depuis iOS 14, sorti en septembre 2020.

Lorsqu'un iPhone ou tout autre appareil se connecte à un réseau, il déclenche un message multicast envoyé à tous les autres appareils du réseau avec l'adresse MAC sortante. Depuis iOS 14, cette valeur est différente par défaut pour chaque SSID.

Bien qu'elle ait été lancée il y a 3 ans, la nouvelle fonctionnalité Adresse privée est vraiment utile sur iOS 17.1

Le chercheur a publié une courte vidéo montrant un Mac utilisant Wireshark pour surveiller le trafic sur le réseau local auquel il est connecté. Sur un iPhone fonctionnant sous iOS avant la version 17.1, il partage sa véritable adresse MAC via le port 5353.

Cette fonctionnalité n'est toutefois pas inutile, car elle empêche l'utilisation de programmes de détection de réseau. Cependant, l'absence de suppression de l'adresse MAC réelle du port 5353/UDP permet à toute personne se connectant au réseau d'obtenir l'identifiant unique sans difficulté.

La faille de sécurité a un impact minimal sur la plupart des utilisateurs d'iPhone et d'iPad, mais pour ceux qui sont extrêmement soucieux de leur vie privée, le fait que les appareils ne puissent pas cacher leurs adresses MAC pendant trois ans est un problème, d'autant plus qu'Apple promet explicitement que l'utilisation de cette fonctionnalité rendra plus difficile pour les utilisateurs de suivre leurs iPhones sur différents réseaux Wi-Fi.

Lien source

Comment (0)