Viele Ransomware-Angriffsgruppen zielen auf Systeme in Vietnam ab

Daten, die vom technischen System des National Cyber Security Monitoring Center NCSC unter der Abteilung für Informationssicherheit (Ministerium für Information und Kommunikation) sowie des National Cyber Security Center unter A05 ( Ministerium für öffentliche Sicherheit ) aufgezeichnet wurden, deuten allesamt darauf hin, dass sich Ransomware-Angriffsgruppen in letzter Zeit auf Angriffe auf vietnamesische Organisationen und Unternehmen konzentrieren.

Seit Ende März wurden in Vietnam Ransomware-Angriffe mit zunehmender Tendenz auf Informationssysteme entdeckt. In aktualisierten Informationen vom 6. April erklärte das Ministerium für Informationssicherheit, dass im Cyberspace Ransomware-Angriffskampagnen auftauchen, die sich gegen Behörden, Organisationen und Unternehmen in Vietnam richten.

Das Überwachungssystem des NCSC verzeichnete außerdem, dass sich Ransomware-Angriffsgruppen stärker auf Organisationen konzentrierten, die in den Bereichen Finanzen, Bankwesen, Energie, Telekommunikation usw. tätig sind. Tatsächlich haben Ransomware-Angriffe auf die Systeme einiger vietnamesischer Unternehmen in den letzten Tagen Vermögensschäden verursacht, den Ruf der Marken beeinträchtigt und insbesondere den Geschäftsbetrieb dieser Einheiten gestört.

In seiner Rede am Rande des Seminars „Verhinderung von Ransomware-Angriffen“, das am 5. April stattfand, erklärte Herr Pham Thai Son, stellvertretender Direktor des NCSC, dass die Abteilung für Informationssicherheit durch die Analyse und Identifizierung der Ursachen und Ziele der jüngsten Angriffe auf Informationssysteme in Vietnam herausgefunden habe, dass viele verschiedene Angreifergruppen sich dafür entschieden hätten, die Systeme inländischer Organisationen und Unternehmen wie Lockbit, Blackcat, Mallox usw. ins Visier zu nehmen.

Der NCSC-Vertreter sagte außerdem, dass Ransomware-Angriffe zwar schon lange existieren, die Raffinesse, Komplexität und Professionalität der Angreifergruppen jedoch heute deutlich höher sei als früher. Obwohl Vietnam die digitale Transformation beschleunigt, verlagern sich viele Aktivitäten in die digitale Umgebung. Dennoch gibt es immer noch viele inländische Organisationen und Unternehmen, die die Sicherheit ihrer Informationssysteme nicht vollständig gewährleistet haben, was diese zu einem leichten Ziel für Hackergruppen macht.

Herr Pham Thai Son erklärte außerdem, dass das Ministerium für Informationssicherheit regelmäßig und kontinuierlich vor neuen Schwachstellen und Angriffstrends warnt, damit Behörden, Organisationen und Unternehmen rechtzeitig auf Fehler reagieren und diese beheben können. Tatsächlich haben viele Organisationen und Unternehmen jedoch weder ausreichend in die Informationssicherheit investiert, noch sich ausreichend um die Beseitigung dieser Schwachstellen gekümmert.

Statistiken zufolge haben mehr als sieben Jahre nach Inkrafttreten des Gesetzes zur Netzwerkinformationssicherheit und des Erlasses 85 zur Gewährleistung der Informationssystemsicherheit nach Stufen bis heute über 33 % der Informationssysteme staatlicher Stellen die Genehmigung der Informationssystemsicherheitsstufen nicht abgeschlossen. Und der Anteil der Systeme, die die Schutzmaßnahmen gemäß den vorgeschlagenen Stufendokumenten vollständig umgesetzt haben, ist sogar noch niedriger, nämlich nur etwa 20 %.

Der Vertreter des Nationalen Zentrums für Cybersicherheit, Abteilung A05, teilte diese Ansicht und erklärte: „Die Lage der Cybersicherheit in Vietnam wird immer komplizierter, die Häufigkeit der Angriffe nimmt zu und auch der Schaden wird größer.“ Vor etwa zwei bis drei Jahren galten Hackerangriffe, die 40 bis 50 Milliarden VND erbeuteten, als sehr groß, doch heute verursachen Cyberangriffe Schäden von bis zu 200 Milliarden VND.“

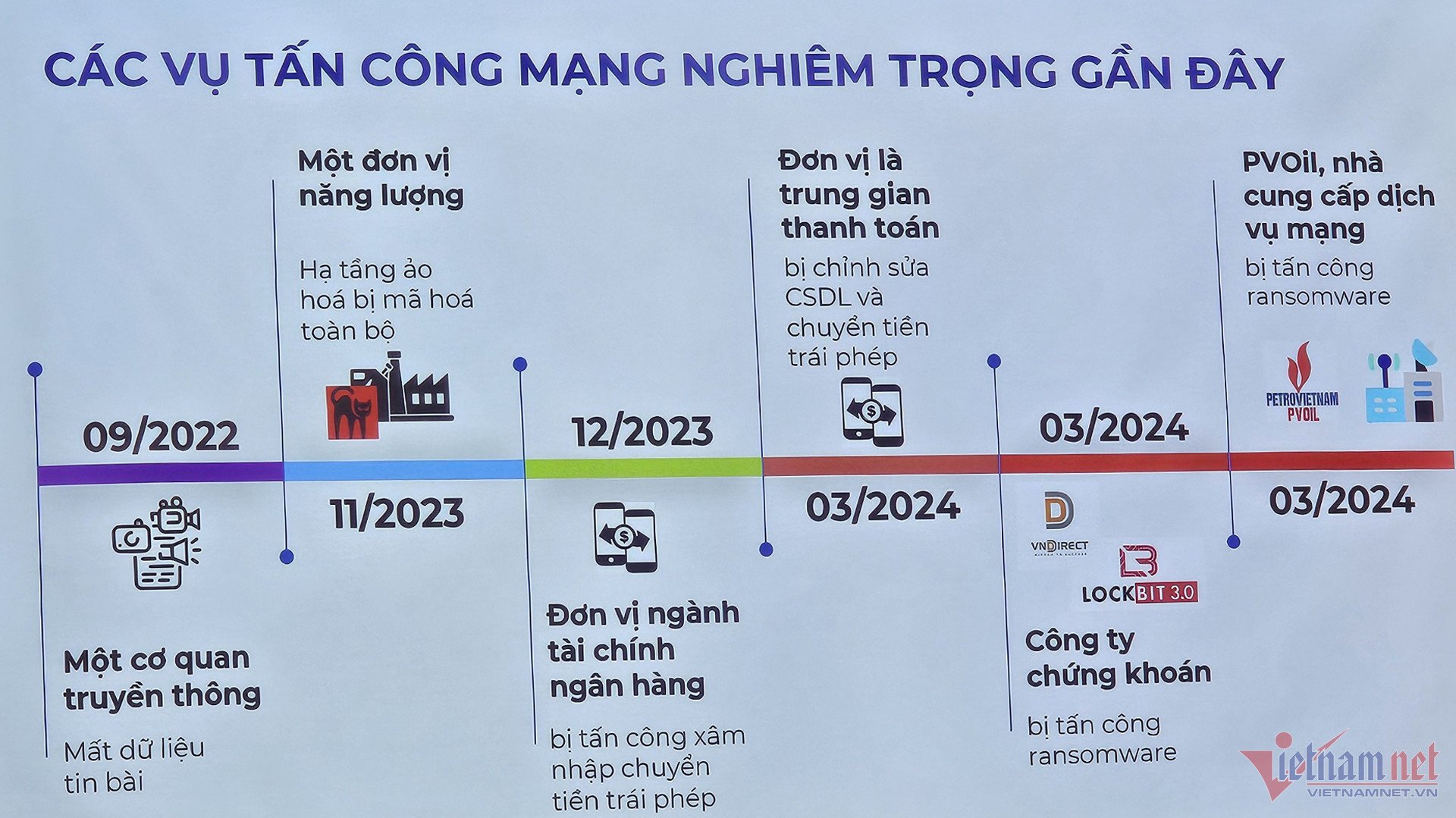

Der Vertreter des Nationalen Zentrums für Cybersicherheit betonte, dass Vietnam sich aktiv im digitalen Wandel befinde, viele Organisationen der Netzwerksicherheit jedoch nicht die gebührende Aufmerksamkeit schenkten, und wies auch auf eine Reihe schwerwiegender Angriffe auf Einheiten in den Bereichen Kommunikation, Energie, Bank- und Finanzwesen, Zahlungsvermittler und Wertpapiere hin, die zwischen September 2022 und April 2024 im vietnamesischen Cyberspace stattgefunden hätten, wobei Ausmaß und Häufigkeit der Angriffe zugenommen hätten.

Die Zahlung von Lösegeld für Daten wäre ein schlechter Präzedenzfall

Obwohl sich alle darin einig sind, dass Ransomware-Angriffe äußerst gefährlich sind, da nach der Verschlüsselung der Daten praktisch keine Chance mehr besteht, sie zu entschlüsseln, und die Wiederherstellungsrate nahezu bei Null liegt, empfehlen Experten Behörden und Organisationen dennoch, Hackern kein Lösegeld für verschlüsselte Daten zu zahlen.

Ein Vertreter des National Cyber Security Center sagte, dass sich alle an der weltweiten Anti-Ransomware-Initiative beteiligten Parteien einig seien, dass es notwendig sei, die Einheiten zu ermutigen, nicht zu zahlen, da dies Nachfrage schaffe und Cyberangriffsgruppen dazu anrege, sich stärker auf Angriffe zu konzentrieren.

„Wenn Unternehmen widerstandsfähiger gegen Angriffe sind, sinkt die Motivation von Hackergruppen. Im vergangenen März zahlte ein Unternehmen in Vietnam Lösegeld, um sein System wiederherzustellen. Wir warnen davor, dass dies einen negativen Präzedenzfall für dieses Unternehmen und andere Unternehmen auf dem Markt darstellt. Derzeit gibt es keine spezifischen Regelungen, daher liegt die Entscheidung, ob Unternehmen oder Organisationen Lösegeld für Daten zahlen oder nicht, weiterhin bei den Unternehmen oder Organisationen“, sagte ein Vertreter des National Cyber Security Center.

In einem Gespräch mit Reportern von VietNamNet zu diesem Thema sagte der Experte Vu Ngoc Son, technischer Direktor der NCS Company: „Der allgemeine Trend in der Welt geht dahin, Hackern kein Lösegeld zu zahlen, um keinen schlechten Präzedenzfall zu schaffen, da diese Aktion Hacker dazu ermutigen könnte, andere Ziele im Land anzugreifen, oder andere Hackergruppen dazu ermutigen könnte, weiterhin Unternehmen und Organisationen anzugreifen, die Lösegeld zahlen.“

Behörden und Experten raten Unternehmen und Organisationen generell, bei Ransomware-Angriffen „vorzubeugen, statt zu kämpfen“. Im am 6. April veröffentlichten „Handbuch zur Prävention und Minimierung von Risiken durch Ransomware-Angriffe“ empfiehlt das US-amerikanische Ministerium für Informationssicherheit neun Maßnahmen, mit denen Unternehmen diese gefährliche Art von Angriffen proaktiv verhindern können.

[Anzeige_2]

Quelle

![[Maritime News] Zwei Evergreen-Schiffe hintereinander: Mehr als 50 Container fielen ins Meer](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/8/4/7c4aab5ced9d4b0e893092ffc2be8327)

Kommentar (0)