СГГПО

Утечки данных при использовании онлайн- и цифровых сервисов — не новость, и для их защиты уже принято множество мер. Однако важно знать, что будут делать пользователи, если их данные окажутся в списке украденных данных.

|

| Скорейшая смена пароля — один из способов защитить ваши данные от взлома. |

Эксперты «Лаборатории Касперского» предлагают краткое руководство о том, на что следует обратить внимание в случае утечки персональных данных: как можно скорее смените пароль. Проверьте все веб-сайты с одинаковым паролем; используйте надёжный менеджер паролей для дополнительной безопасности; остерегайтесь возможных фишинговых атак.

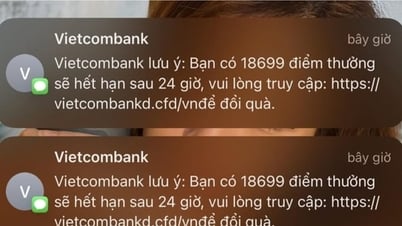

Эксперты «Лаборатории Касперского» в данном случае весьма конкретны: как правило, авторитетные сервисы уведомляют своих пользователей по электронной почте о серьёзной утечке данных. Однако следует остерегаться фишинга, поскольку киберпреступники могут включать в письмо ссылку с просьбой сменить пароль. Нажав на эту ссылку, пользователь перейдёт на вредоносную страницу, где ему нужно будет ввести своё текущее имя пользователя и пароль, тем самым раскрывая данные своей учётной записи. Чтобы защитить себя, пользователям следует перейти непосредственно на сайт сервиса и самостоятельно обновить свои пароли.

|

Ещё один приоритет в случае утечки персональных данных — ответственный выбор поставщиков услуг. Если вы планируете использовать какой-либо онлайн-сервис, например, VPN, уделите время изучению информации о нём. Не забывайте о двухфакторной аутентификации. Заблокируйте карту и перевыпустите её при необходимости.

Чтобы минимизировать риск будущих утечек данных, всегда используйте VPN. Это скроет ваш цифровой след, используя IP-адрес из другой страны.

Кроме того, шифрование данных перед отправкой предотвращает атаки типа «Человек посередине», поскольку обмен данными по зашифрованному каналу всегда лучше, чем передача открытым текстом. Примеры такого подхода пользователи могут найти в своей Политике конфиденциальности, которая часто включает технические данные, такие как IP-адрес, данные для входа, браузер, настройки часового пояса и местоположения, а также операционную систему, используемую для доступа.

Источник

![[Фото] Люди с нетерпением ждали всю ночь парада утром 2 сентября.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/1/0cf8423e8a4e454094f0bace35c9a392)

![[Фото] Керамика Чу Дау – гордость вьетнамской идентичности на выставке A80](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/1/c62ab2fc69664657b3f03bea2c59c90e)

![[Прямой эфир] Парад и шествие в честь 80-летия Августовской революции и Национального праздника 2 сентября](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/9/2/ab9a5faafecf4bd4893de1594680b043)

Комментарий (0)