По данным The Hacker News , Wiz Research — стартап в сфере облачной безопасности — недавно обнаружил утечку данных в репозитории Microsoft AI GitHub, которая, как сообщается, была случайно раскрыта при публикации группы обучающих данных с открытым исходным кодом.

Утечка данных включает резервную копию рабочих станций двух бывших сотрудников Microsoft с секретными ключами, паролями и более 30 000 внутренних сообщений приложения Teams.

Репозиторий, называемый «robust-models-transfer», теперь недоступен. До его закрытия в нём содержался исходный код и модели машинного обучения, относящиеся к исследовательской работе 2020 года.

Wiz сообщил, что утечка данных произошла из-за чрезмерно уязвимого токена SAS — функции Azure, позволяющей пользователям обмениваться данными, которые сложно отследить и отозвать. Информация об инциденте была получена Microsoft 22 июня 2023 года.

Соответственно, файл README.md репозитория предписывал разработчикам загружать модели с URL-адреса хранилища Azure, непреднамеренно предоставляя доступ ко всей учетной записи хранилища и тем самым раскрывая дополнительные конфиденциальные данные.

Исследователи Wiz заявили, что помимо чрезмерного доступа, токен SAS был неправильно настроен, предоставляя полный доступ, а не только для чтения. Эксплуатация этой уязвимости позволит злоумышленнику не только просматривать, но и удалять и перезаписывать все файлы в учётной записи хранилища.

В ответ на сообщение Microsoft заявила, что расследование не выявило никаких доказательств утечки данных клиентов, а также не выявило риска для каких-либо внутренних сервисов в результате инцидента. Компания подчеркнула, что клиентам не нужно предпринимать никаких действий, и сообщила, что отозвала токены SAS и заблокировала весь внешний доступ к учётным записям хранения.

Чтобы снизить аналогичные риски, Microsoft расширила свою секретную службу сканирования для поиска любых токенов SAS с ограниченными или избыточными привилегиями. Также была обнаружена ошибка в системе сканирования, которая помечала URL-адреса SAS в репозитории как ложные срабатывания.

Исследователи утверждают, что из-за отсутствия безопасности и управления токенами учётных записей SAS, в качестве меры предосторожности следует избегать их использования для внешнего обмена. Ошибки генерации токенов можно легко обойти, что приведёт к раскрытию конфиденциальных данных.

Ранее, в июле 2022 года, JUMPSEC Labs раскрыла угрозу, которая могла использовать эти учетные записи для получения доступа к компаниям.

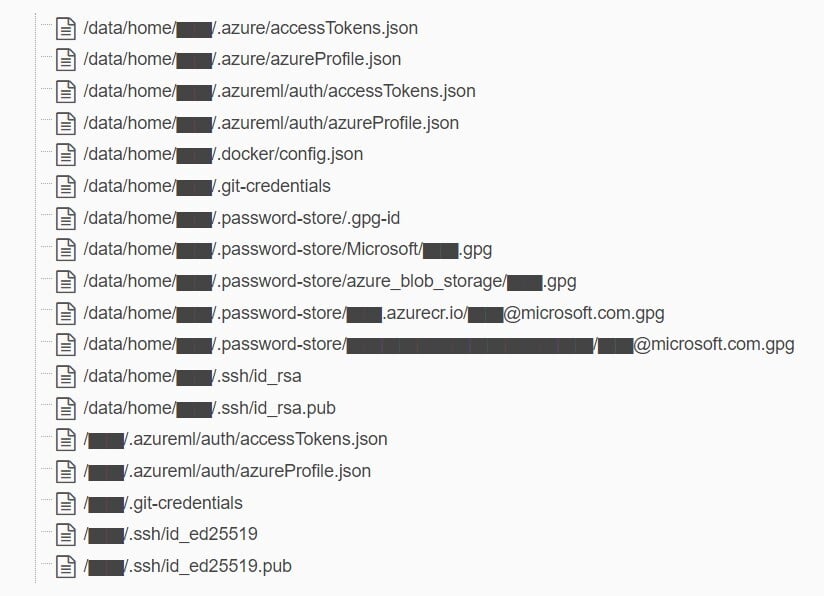

Конфиденциальные файлы обнаружены в резервной копии Wiz Research

Это последнее нарушение безопасности Microsoft. Две недели назад компания также сообщила, что хакеры из Китая взломали систему безопасности и похитили ключи высокой степени безопасности. Хакеры взломали учётную запись инженера этой корпорации и получили доступ к хранилищу цифровых подписей пользователей.

Последний инцидент демонстрирует потенциальные риски внедрения ИИ в крупные системы, считает Ами Люттвак, технический директор Wiz. Он отмечает, что ИИ открывает огромный потенциал для технологических компаний. Однако, поскольку специалисты по анализу данных и инженеры стремятся внедрять новые решения в области ИИ, огромные объёмы обрабатываемых ими данных требуют дополнительных проверок безопасности и мер защиты.

Поскольку многим группам разработчиков приходится работать с огромными объемами данных, делиться этими данными с коллегами или сотрудничать в рамках публичных проектов с открытым исходным кодом, отслеживать и предотвращать такие случаи, как случай Microsoft, становится все сложнее.

Ссылка на источник

Комментарий (0)