ส.ก.ป.

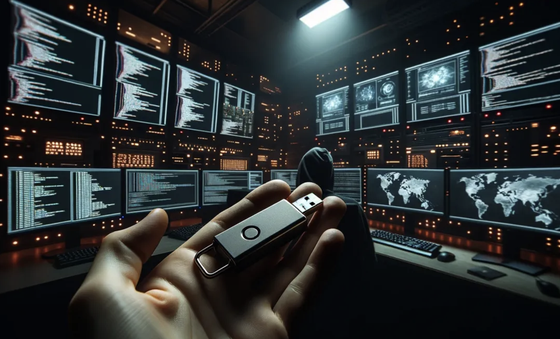

นักวิจัยของ Kaspersky ได้ค้นพบแคมเปญโจมตีรูปแบบใหม่ที่เรียกว่า "TetrisPhantom" ซึ่งได้เจาะระบบ USB ที่ปลอดภัยประเภทหนึ่ง ซึ่งใช้สำหรับเข้ารหัสเพื่อให้แน่ใจถึงความปลอดภัยของการจัดเก็บข้อมูลซ้ำแล้วซ้ำเล่า

|

| Kaspersky ตรวจพบแคมเปญ APT ที่มุ่งเป้าไปที่องค์กรของรัฐบาลในภูมิภาคเอเชีย แปซิฟิก |

ทีมวิจัยและวิเคราะห์ระดับโลกของ Kaspersky (GReAT) ได้เปิดเผยแคมเปญจารกรรมระยะยาวที่ดำเนินการโดยผู้โจมตีที่ไม่เคยมีใครเห็นมาก่อน

ผู้โจมตีได้แอบติดตามและรวบรวมข้อมูลสำคัญจากหน่วยงานรัฐบาลในภูมิภาคเอเชียแปซิฟิกอย่างลับๆ โดยใช้ประโยชน์จากไดรฟ์ USB ที่เข้ารหัส ซึ่งได้รับการปกป้องด้วยการเข้ารหัสฮาร์ดแวร์เพื่อให้มั่นใจถึงการจัดเก็บและถ่ายโอนข้อมูลระหว่างระบบคอมพิวเตอร์อย่างปลอดภัย ไดรฟ์ USB เหล่านี้ถูกใช้โดยหน่วยงานรัฐบาลทั่ว โลก ซึ่งเพิ่มโอกาสที่องค์กรต่างๆ จะตกเป็นเหยื่อของการโจมตีเหล่านี้ในอนาคต

แคมเปญนี้ใช้โมดูลอันตรายหลากหลายรูปแบบที่ช่วยให้ผู้โจมตีสามารถควบคุมอุปกรณ์ของเหยื่อได้อย่างเต็มที่ ซึ่งทำให้พวกเขาสามารถสั่งการ รวบรวมไฟล์และข้อมูลจากเครื่องที่ถูกโจมตี และแพร่เชื้อไปยังเครื่องอื่นๆ ที่ใช้ไดรฟ์ USB ที่เข้ารหัสแบบเดียวกันหรือต่างประเภทกัน

“ปฏิบัติการเหล่านี้ดำเนินการโดยผู้ก่อภัยคุกคามที่มีทักษะสูงและเชี่ยวชาญซึ่งมีความสนใจอย่างลึกซึ้งในการปฏิบัติการจารกรรมในเครือข่าย รัฐบาล ที่ละเอียดอ่อนและได้รับการปกป้อง” Noushin Shabab นักวิจัยด้านความปลอดภัยอาวุโสประจำทีมวิจัยและวิเคราะห์ระดับโลกของ Kaspersky (GReAT) กล่าว

เพื่อป้องกันการตกเป็นเหยื่อของการโจมตีแบบเจาะจง นักวิจัยของ Kaspersky แนะนำให้ใช้มาตรการดังต่อไปนี้: ระมัดระวังอีเมล ข้อความ หรือโทรศัพท์ที่ขอข้อมูลสำคัญ ยืนยันตัวตนของบุคคลที่ขอข้อมูลก่อนแบ่งปันข้อมูลส่วนบุคคลหรือคลิกลิงก์ที่น่าสงสัย มอบสิทธิ์เข้าถึงข้อมูลภัยคุกคามล่าสุดให้กับศูนย์ปฏิบัติการความปลอดภัย (SOC) ของคุณ

Kaspersky Threat Intelligence Portal คือจุดเชื่อมต่อเดียวของ Kaspersky ที่จะเข้าถึงข้อมูลข่าวกรองภัยคุกคาม ข้อมูลการโจมตีทางไซเบอร์ และข้อมูลเชิงลึกที่ทีมงานของเรารวบรวมไว้มากว่า 20 ปี เพื่อตรวจจับ สอบสวน และแก้ไขเหตุการณ์ได้อย่างทันท่วงทีในระดับอุปกรณ์ปลายทาง เราจึงได้นำโซลูชัน EDR เช่น Kaspersky Endpoint Detection and Response มาใช้

แหล่งที่มา

![[ภาพ] ประธานาธิบดีเลืองเกวงเข้าร่วมรายการโทรทัศน์การเมืองและศิลปะพิเศษ "โอกาสทอง"](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/8/22/44ca13c28fa7476796f9aa3618ff74c4)

การแสดงความคิดเห็น (0)