Samuel Abrijani Pangerapan, responsable des applications informatiques au ministère indonésien des Communications et de l'Informatique, a déclaré que la cyberattaque avait perturbé les services de plus de 200 agences gouvernementales aux niveaux national et régional depuis le 20 juin.

S'adressant aux journalistes plus tôt cette semaine, M. Pangerapan a déclaré que certains services gouvernementaux, comme l'immigration à l'aéroport, avaient repris. D'autres, comme l'octroi de licences d'investissement, sont encore en cours de rétablissement.

Les attaquants ont retenu les données en otage et fourniraient des clés d'accès en échange d'une rançon de 8 millions de dollars, a déclaré Herlan Wijanarko, responsable des solutions informatiques et réseau de PT Telkom Indonesia, sans fournir plus de détails.

Selon Herlan Wijanarko, directeur des solutions réseau et informatiques chez PT Telkom Indonesia, les attaquants ont pris les données en otage et exigé une rançon de 8 millions de dollars pour la clé de déchiffrement. PT Telkom Indonesia collabore avec les autorités locales et internationales pour enquêter et tenter de décrypter les données.

Le ministre des Communications et des Technologies de l'information, Budi Arie Setiadi, a confirmé que le gouvernement ne paierait pas la rançon. « Nous avons fait de notre mieux pour restaurer le système pendant que l'agence nationale de cybersécurité mène une enquête », a ajouté M. Setiadi.

Hinsa Siburian, directrice de l'Agence nationale de cybersécurité, a déclaré que des échantillons du rançongiciel Lockbit 3.0 avaient été détectés. Pratama Persadha, président de l'Institut indonésien de recherche sur la cybersécurité, a quant à lui déclaré qu'il s'agissait de l'incident le plus grave d'une série d'attaques par rançongiciel ciblant des agences gouvernementales et des entreprises indonésiennes depuis 2017.

Selon M. Persadha, le centre de données national a été perturbé et il a fallu plusieurs jours pour le restaurer, ce qui indique que l'infrastructure réseau et le système de serveurs n'étaient pas correctement gérés. Il a souligné que l'attaque par rançongiciel aurait été inutile si le gouvernement avait disposé d'une sauvegarde fiable.

En 2022, la Banque d'Indonésie a été victime d'une attaque par rançongiciel qui n'a pas affecté les services publics. L'application Covid-19 du ministère de la Santé a également été piratée en 2021, exposant les données personnelles et l'état de santé de 1,3 million de personnes.

En 2023, Dark Tracer – une plateforme de renseignement qui surveille les activités malveillantes dans le cyberespace – a révélé que le groupe de pirates informatiques LockBit prétendait avoir volé 1,5 To de données à la plus grande banque islamique d'Indonésie, Bank Syariah Indonesia.

(Selon le temps)

Source : https://vietnamnet.vn/indonesia-tu-choi-tra-8-trieu-usd-tien-chuoc-cho-lockbit-2295589.html

![[Photo] Céramique Chu Dau – Fier de l'identité vietnamienne à l'exposition A80](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/1/c62ab2fc69664657b3f03bea2c59c90e)

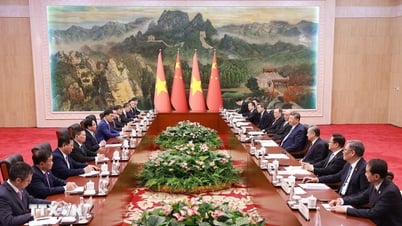

![[Photo] Le Secrétaire général reçoit les chefs des délégations des partis politiques des pays participant au 80e anniversaire de la Fête nationale de notre pays](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/1/ad0cb56026294afcae85480562c2e790)

![[Photo] Célébration du 65e anniversaire de l'établissement des relations diplomatiques entre le Vietnam et Cuba](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/1/0ed159f3f19344e497ab652956b15cca)

![[Photo] Le président de l'Assemblée nationale, Tran Thanh Man, reçoit le président du Sénat cambodgien, Hun Sen](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/1/7a90c9b1c1484321bbb0fadceef6559b)

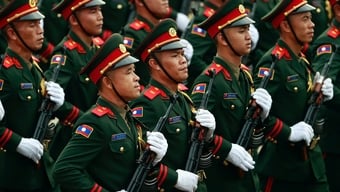

![[Photo] Réception solennelle pour célébrer le 80e anniversaire de la Fête nationale de la République socialiste du Vietnam](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/1/e86d78396477453cbfab255db1e2bdb1)

![[Photo] Les gens attendent avec impatience toute la nuit le défilé du matin du 2 septembre](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/1/0cf8423e8a4e454094f0bace35c9a392)

Comment (0)