Al compartir con PV del periódico Dai Doan Ket, el Sr. Ngo Minh Hieu, cofundador del proyecto Chongluadao.vn, comentó que esta forma de fraude no es nueva, sino solo una variación de trucos que han aparecido antes.

Las autoridades y la prensa llevan advirtiendo sobre este truco desde 2023. Aunque el escenario ha cambiado ligeramente, esta modalidad sigue siendo especialmente peligrosa para los usuarios incautos, sobre todo a finales de año.

En consecuencia, los piratas informáticos a menudo recopilan y compran información en mercados negros que intercambian datos o buscan datos públicos filtrados publicados por los usuarios en Google, Facebook, Telegram o foros de piratas informáticos de sombrero negro.

Un ejemplo típico: Los hackers acceden a mercados de datos ilegales para comprar información filtrada de víctimas infectadas con malware que roba datos de sus ordenadores. Esto suele ocurrir cuando los usuarios instalan software pirateado o pirateado, o son engañados para descargar archivos con código malicioso.

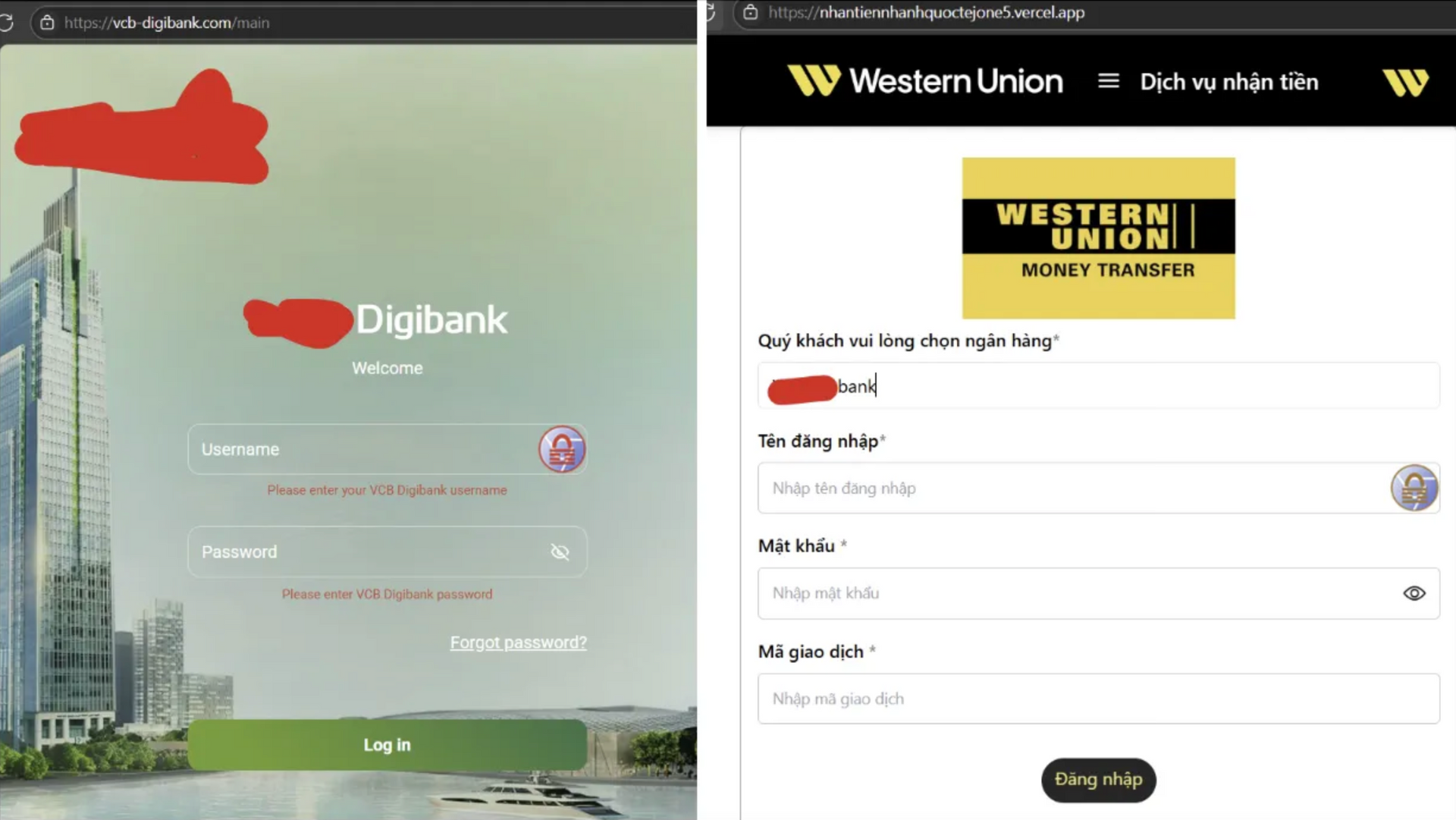

Los hackers utilizaron los nombres de usuario y las contraseñas de los archivos filtrados para intentar acceder a las cuentas. En algunos casos, lograron acceder, lo que les permitió ver los saldos de las cuentas y recopilar información personal adicional de las víctimas (no fue posible realizar transferencias de dinero, ya que requería un código OTP o datos biométricos).

Sin embargo, en lugar de limitarse a explotar la información, los hackers suelen inhabilitar cuentas intencionalmente. Esto es un paso previo para llevar a cabo nuevos ataques, a menudo acciones más complejas para apropiarse de activos o cometer fraude.

Los piratas informáticos utilizan cuentas (generalmente en Vietnam, las cuentas de inicio de sesión bancarias pueden ser números de teléfono, nombres de inicio de sesión, números aleatorios emitidos por el banco y direcciones de correo electrónico) y los piratas informáticos utilizan contraseñas aleatorias para iniciar sesión intencionalmente de manera incorrecta muchas veces, lo que provoca que la cuenta de la víctima se bloquee.

Esto se hace a propósito, ya que los hackers saben qué bancos activarán el bloqueo de cuentas tras un cierto número de intentos fallidos de inicio de sesión (incluso en un dispositivo completamente nuevo). Algunos bancos utilizan sitios web, mientras que otros pueden gestionar los inicios de sesión fallidos que provocan el bloqueo de cuentas mediante aplicaciones.

Luego se hacen pasar por empleados del banco y llaman directamente a las víctimas para acercarse a ellas, haciendo llamadas convincentes y fraudulentas para apropiarse de activos u otra información importante.

Una vez que los hackers manipulan con éxito la psicología de la víctima con escenarios cuidadosamente preparados, comienzan a inducirla a descargar aplicaciones maliciosas mediante enlaces falsos o a escanear códigos QR con código malicioso. Después, roban dinero de su cuenta bancaria.

Más peligroso aún, una vez que la víctima ha sido engañada para instalar una aplicación falsa maliciosa en su dispositivo Android, el hacker continuará tomando medidas más sofisticadas para tomar el control del dispositivo.

Los expertos en ciberseguridad de Chongluadao.vn recomiendan a las personas:

- No instale software extraño, crackeado o pirateado; no descargue películas pirateadas ni juegos pirateados o crackeados.

- No guardes tus contraseñas en tu navegador; usa un gestor de contraseñas como BitWarden, KeePassX o 1Password. Usa contraseñas largas que incluyan mayúsculas y minúsculas, números y caracteres especiales.

- No guarde información importante como contraseñas, códigos OTP, códigos PIN, información de tarjetas de crédito... en la aplicación Notas. Si la guarda, debe configurar el modo de seguridad con contraseña, código PIN o biometría.

- No haga clic en enlaces desconocidos. Revise la dirección de correo electrónico o el mensaje para ver si tiene errores ortográficos y evite descargar archivos adjuntos de fuentes desconocidas.

- No descargue archivos de origen desconocido, especialmente los que le envíen desconocidos. Por ejemplo, extensiones de archivo que suelen contener virus y malware peligrosos, como .bat, .apk, .rar, .zip, .exe, .docx, .xlsx o .pdf. Puede comprobar si el archivo contiene virus en VirusTotal.com.

- No seas curioso y nunca confíes en nadie en internet. Siempre reduce la velocidad y verifica. Más información en dauhieuluadao.com.

- No habilite la accesibilidad en su teléfono.

- Descargue aplicaciones únicamente de Google Play Store (CHPlay) y Apple App Store.

- No otorgue derechos de administrador de dispositivos a aplicaciones de fuentes desconocidas.

- Actualice periódicamente su sistema operativo y aplicaciones de seguridad.

- Verifique las solicitudes de permiso de las aplicaciones antes de aceptarlas.

- Utilice una aplicación de autenticación (como Google Authenticator, Authy) en lugar de SMS si es posible.

- Revise periódicamente su historial de inicio de sesión y la actividad sospechosa en sus cuentas de correo electrónico, banca y redes sociales.

- Instala un antivirus confiable tanto en tu computadora como en tu teléfono. Activa los firewalls para proteger tu conexión de red.

- Los dispositivos USB pueden contener código malicioso, por lo que solo utilice dispositivos de fuentes confiables.

- Realice una copia de seguridad de sus datos importantes en un dispositivo de almacenamiento seguro o en un servicio en la nube de buena reputación, como iCloud, Google Drive, One Drive…

- No guarde su información de inicio de sesión en computadoras públicas ni en los dispositivos de otras personas.

- No revele demasiada información en las redes sociales, especialmente información relacionada con la seguridad, como número de teléfono, dirección de domicilio, dirección de correo electrónico, lista de amigos, relaciones o preguntas de seguridad. (Seguridad de Facebook, Seguridad de Zalo).

[anuncio_2]

Fuente: https://daidoanket.vn/gia-mao-nhan-vien-ngan-hang-voi-chieu-lua-dao-moi-10298351.html

![[Foto] Hanoi está lista para celebrar el 80º Día Nacional el 2 de septiembre](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/8/29/c838ac82931a4ab9ba58119b5e2c5ffe)

![[Foto] El primer ministro Pham Minh Chinh se reúne con el presidente del Parlamento de Nueva Zelanda, Gerry Brownlee.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/8/28/cec2630220ec49efbb04030e664995db)

Kommentar (0)