ตามรายงานของ The Hacker News ช่องโหว่ที่ติดตามคือ CVE-2023-3460 (คะแนน CVSS 9.8) มีอยู่ในปลั๊กอิน Ultimate Member ทุกเวอร์ชัน รวมถึงเวอร์ชันล่าสุด (2.6.6) ที่เปิดตัวเมื่อวันที่ 29 มิถุนายน 2023

Ultimate Member เป็นปลั๊กอินยอดนิยมสำหรับการสร้างโปรไฟล์ผู้ใช้และชุมชนบนเว็บไซต์ WordPress นอกจากนี้ยังมีฟีเจอร์การจัดการบัญชีอีกด้วย

WPScan บริษัทด้านความปลอดภัยของ WordPress กล่าวว่าข้อบกพร่องด้านความปลอดภัยนี้ร้ายแรงมากจนผู้โจมตีสามารถใช้ประโยชน์จากช่องโหว่นี้เพื่อสร้างบัญชีผู้ใช้ใหม่ที่มีสิทธิ์ระดับผู้ดูแลระบบ ซึ่งจะทำให้แฮกเกอร์สามารถควบคุมเว็บไซต์ที่ได้รับผลกระทบได้อย่างสมบูรณ์

Ultimate Member เป็นปลั๊กอินยอดนิยมที่มีเว็บไซต์ใช้งานมากกว่า 200,000 แห่ง

รายละเอียดของช่องโหว่นี้ถูกปกปิดไว้เนื่องจากความกังวลเกี่ยวกับการละเมิด ผู้เชี่ยวชาญด้านความปลอดภัยจาก Wordfence อธิบายว่าแม้ว่าปลั๊กอินจะมีรายการคีย์ที่ถูกแบนซึ่งผู้ใช้ไม่สามารถอัปเดตได้ แต่ก็มีวิธีง่ายๆ ในการหลีกเลี่ยงตัวกรอง เช่น การใช้เครื่องหมายทับหรือการเข้ารหัสอักขระในค่าที่ระบุในปลั๊กอินเวอร์ชันต่างๆ

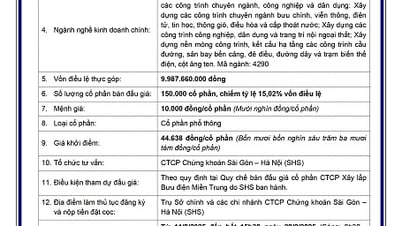

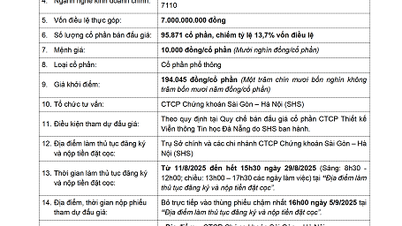

ข้อบกพร่องด้านความปลอดภัยนี้ถูกเปิดเผยหลังจากมีรายงานว่ามีการเพิ่มบัญชีผู้ดูแลระบบปลอมลงในเว็บไซต์ที่ได้รับผลกระทบ ซึ่งทำให้ผู้พัฒนาปลั๊กอินต้องออกการแก้ไขบางส่วนในเวอร์ชัน 2.6.4, 2.6.5 และ 2.6.6 คาดว่าจะมีการอัปเดตใหม่ในอีกไม่กี่วันข้างหน้า

สมาชิก Ultimate ระบุในข่าวประชาสัมพันธ์ฉบับใหม่ว่าช่องโหว่การยกระดับสิทธิ์ถูกใช้งานผ่าน UM Forms ทำให้บุคคลที่ไม่ได้รับอนุญาตสามารถสร้างผู้ใช้ WordPress ระดับผู้ดูแลระบบได้ อย่างไรก็ตาม WPScan ชี้ให้เห็นว่าแพตช์ยังไม่สมบูรณ์และพบวิธีหลีกเลี่ยงหลายวิธี ซึ่งหมายความว่าข้อบกพร่องนี้ยังสามารถถูกใช้ประโยชน์ได้

ช่องโหว่นี้ถูกใช้เพื่อลงทะเบียนบัญชีผู้ใช้ใหม่ภายใต้ชื่อ apads, se_brutal, segs_brutal, wpadmins, wpengine_backup และ wpenginer เพื่ออัปโหลดปลั๊กอินและธีมที่เป็นอันตรายผ่านแผงควบคุมผู้ดูแลระบบของเว็บไซต์ ขอแนะนำให้สมาชิก Ultimate ปิดการใช้งานปลั๊กอินจนกว่าจะมีแพตช์แก้ไขช่องโหว่นี้อย่างเต็มรูปแบบ

ลิงค์ที่มา

การแสดงความคิดเห็น (0)