Des informations d'avertissement sur les ransomwares viennent d'être partagées par l'expert Vu Ngoc Son, chef du département de recherche technologique de la National Cyber Security Association.

Plus précisément, selon M. Vu Ngoc Son, au cours des deux dernières semaines seulement, une série d'attaques de rançongiciel à double extorsion se sont produites consécutivement et il est également probable que ce soit également la principale tendance des cyberattaques en 2024. Les dernières victimes de cette forme d'attaque sont Schneider Electric, Kansas City Public Transportation Authority (États-Unis), British Library, ESO Solutions (États-Unis).

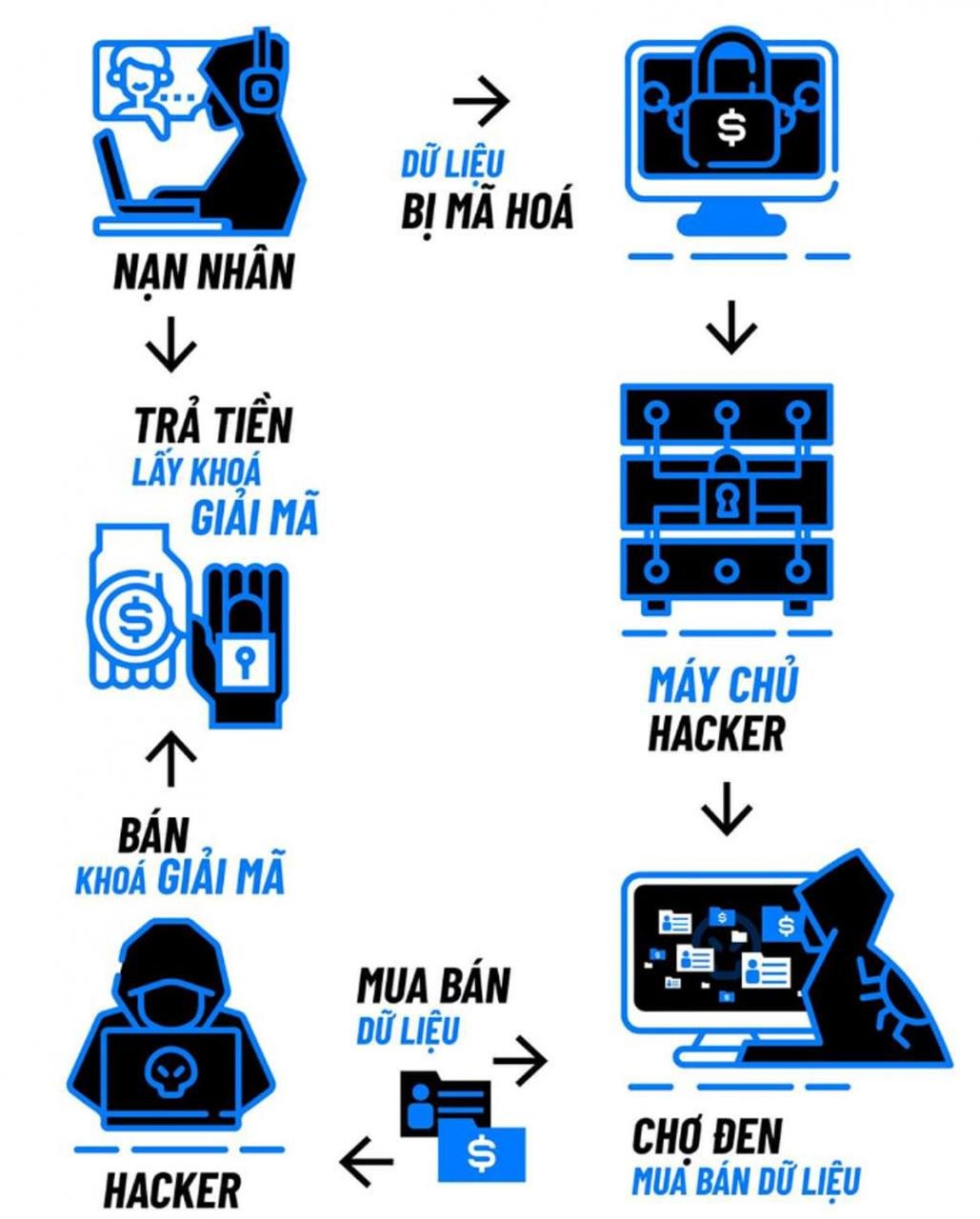

Expliquant plus en détail cette forme de cyberattaque, les experts de la National Cyber Security Association ont analysé que le double ransomware est une forme d'attaque « terroriste » contre les victimes.

Ainsi, les systèmes informatiques de la victime seront d'abord ralentis, toutes les données étant inaccessibles en raison du chiffrement. La victime sera contrainte de payer une rançon pour « restituer » la clé de déchiffrement des données. Le pirate pourra ensuite continuer à vendre ces données sur le marché noir, ce qui entraînera un risque de fuite. Les données vendues pourraient contenir des données sensibles, affectant ainsi les activités commerciales et de production de la victime.

Au Vietnam, aucun incident similaire de double rançongiciel n'a été officiellement signalé. Cependant, les administrateurs système doivent être extrêmement vigilants, car la période proche du Têt et du Nouvel An lunaire est toujours une période de prédilection pour les pirates informatiques. À cette période, les systèmes sont indisponibles pendant une longue période, les administrateurs ne sont pas en service continu comme d'habitude. En cas d'attaque, celle-ci sera difficile à détecter et le temps de traitement sera également plus long, car il n'est pas possible de mobiliser les forces aussi rapidement qu'à l'accoutumée.

Selon le rapport du NCS, 2023 a également enregistré de nombreuses attaques de chiffrement de données par rançongiciel, aux conséquences graves. Jusqu'à 83 000 ordinateurs et serveurs ont été attaqués par des logiciels malveillants de chiffrement de données, soit une augmentation de 8,4 % par rapport à 2022.

Au quatrième trimestre 2023, le nombre d'attaques de logiciels malveillants de chiffrement de données a particulièrement augmenté, dépassant de 23 % la moyenne des trois premiers trimestres de l'année. Certaines installations clés ont également enregistré des attaques de chiffrement de données durant cette période. Le nombre de variantes de logiciels malveillants de chiffrement de données apparues en 2023 s'élevait à 37 500, soit une augmentation de 5,7 % par rapport à 2022.

Dans le rapport récemment publié sur les risques de perte de sécurité informatique au Vietnam en 2023, le système technique de Viettel Cyber Security a enregistré au moins neuf attaques de rançongiciels ciblant de grandes entreprises et organisations vietnamiennes. Ces attaques ont chiffré des centaines de Go de données et extorqué au moins 3 millions de dollars, provoquant des perturbations et de lourds dommages aux entreprises et organisations ciblées.

La tendance des « ransomwares en tant que service » prend de l'ampleur et touche principalement les entreprises. Les secteurs les plus touchés par les ransomwares en 2023 sont les grandes organisations et les grandes entreprises, notamment dans les secteurs de la banque, de la finance, des assurances et de l'énergie.

Les experts en cybersécurité de Viettel ont également déclaré que l'augmentation des attaques de rançongiciels contre les entreprises et les organisations est l'une des quatre tendances en matière de technologie et de sécurité de l'information en 2024 au Vietnam. Les entreprises du monde entier, y compris au Vietnam, peuvent être victimes de rançongiciels. Les principales vulnérabilités à l'origine des attaques de rançongiciels contre les organisations concernent souvent les personnes, les vulnérabilités logicielles et les actifs numériques sur Internet, tels que les sites web et les applications.

Les mesures prises par les entreprises pour protéger leurs organisations contre les attaques de ransomware comprennent : se concentrer sur la formation des employés, accroître la sensibilisation aux attaques sous forme d'e-mails contenant de faux liens, tout en augmentant l'identification des formulaires de phishing et le traitement initial des fichiers suspects ; utiliser des solutions de récupération et de sauvegarde des données, garantissant l'intégrité des données en cas d'attaque par cryptage.

Parallèlement à cela, les entreprises doivent également accroître l'utilisation de solutions de mise à jour de sécurité de l'information telles que Threat Intelligence, saisir rapidement la situation d'attaque et réagir de manière proactive ; se concentrer sur la gestion des actifs numériques et des vulnérabilités, s'assurer que les correctifs logiciels et de vulnérabilité importants sont toujours mis à jour régulièrement, minimiser la surface d'attaque ; déployer des solutions de protection des données et des droits d'accès via plusieurs couches d'authentification.

Dans le même temps, il est nécessaire de planifier la protection de la sécurité des informations à l’échelle du système, de surveiller en permanence la sécurité des informations et de se préparer à la réponse aux incidents, y compris les solutions de protection à tous les niveaux, les procédures de gestion et de réponse du personnel et les solutions lorsque le système devient la cible d’une attaque.

Source

![[Photo] Le président de l'Assemblée nationale, Tran Thanh Man, rencontre le premier secrétaire et président de Cuba, Miguel Diaz-Canel Bermudez](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/2/c6a0120a426e415b897096f1112fac5a)

![[Photo] Les habitants de Ho Chi Minh-Ville montrent leur affection pour célébrer le 80e anniversaire de la Révolution d'août et la Fête nationale le 2 septembre](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/3/55d860cbb63a40808e1e74ad9289b132)

![[Photo] Le président laotien Thongloun Sisoulith et le président du Parti du peuple cambodgien et président du Sénat cambodgien Hun Sen visitent l'exposition du 95e anniversaire du drapeau du parti éclairant le chemin](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/2/3c1a640aa3c3495db1654d937d1471c8)

![[Photo] Programme artistique spécial « Da Nang - Connecter le futur »](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/2/efdd7e7142fd45fabc2b751d238f2f08)

Comment (0)