| تم تحديد الهجوم الإلكتروني على نظام VNDIRECT في 24 مارس على أنه هجوم برمجي خبيث لتشفير البيانات - برنامج فدية. يُمثل هذا النوع من الهجمات مصدر قلق كبير للشركات والمؤسسات في العصر الرقمي. لمساعدة القراء على معرفة المزيد عن هجمات برامج الفدية، ومستوى خطورتها، وكيفية الوقاية منها والاستجابة لها، أصدرت VietNamNet سلسلة مقالات بعنوان "الخطر الوجودي لهجمات تشفير البيانات". |

توسيع "كابوس" برمجيات تشفير البيانات الخبيثة

تم الآن حل الهجوم الإلكتروني الذي استهدف نظام VNDIRECT، إحدى أكبر ثلاث شركات في سوق الأسهم الفيتنامية، صباح يوم 24 مارس/آذار بشكل كامل. تم فك تشفير البيانات، وعاد نظام البحث عن حسابي للعمل.

أفادت قناة VNDIRECT أن حادثة 24 مارس/آذار نُفِّذت من قِبَل مجموعة هجومية محترفة، مما أدى إلى تشفير جميع بيانات الشركة. لطالما شكّلت هجمات تشفير البيانات بالبرمجيات الخبيثة - برامج الفدية - كابوسًا للشركات والمؤسسات حول العالم في السنوات الأخيرة، نظرًا لعواقبها الوخيمة. كما يُشبِّه الخبراء برامج الفدية بـ"الكابوس" و"الشبح" في الفضاء الإلكتروني.

وفقًا لخارطة الطريق التي أعلنتها VNDIRECT للعملاء والشركاء، ستواصل وحدة التشغيل إعادة فتح الأنظمة والمنتجات والخدمات الأخرى تدريجيًا. وتعتزم الوحدة مراجعة سير العمل مع بورصات الأسهم في 28 مارس.

مع ذلك، يتضح من تحليل خبراء أمن المعلومات أن الأيام الصعبة التي قضاها فريق تقنية VNDIRECT وخبراؤها في البحث عن الثغرات الأمنية وإصلاح المشكلة بشكل شامل لا تزال طويلة. برامج الفدية ليست شكلاً جديدًا من الهجمات الإلكترونية، ولكنها معقدة للغاية، وتتطلب وقتًا طويلاً لتنظيف البيانات واستعادة النظام بالكامل واستعادة العمليات الطبيعية.

لإصلاح هجوم الفدية تمامًا، قد تضطر وحدة التشغيل أحيانًا إلى تغيير بنية النظام، وخاصةً نظام النسخ الاحتياطي. لذلك، في ظل الحادثة التي تواجهها VNDIRECT، نعتقد أن تعافي النظام بالكامل سيستغرق وقتًا أطول، بل أشهرًا، وفقًا للمدير الفني لشركة NCS، فو نغوك سون.

وقال السيد نجوين مينه هاي، المدير الفني لشركة فورتينيت فيتنام، إنه اعتمادًا على شدة الهجوم والقدرة على الاستعداد مسبقًا وفعالية خطة الاستجابة، فإن الوقت المطلوب لاستعادة النظام بعد هجوم الفدية يمكن أن يختلف بشكل كبير، من بضع ساعات إلى عدة أسابيع للتعافي الكامل، خاصة في الحالات التي تحتاج فيها كمية كبيرة من البيانات إلى الاسترداد.

وقال نجوين مينه هاي: "يتضمن جزء من عملية الاسترداد هذه التأكد من إزالة برامج تشفير البيانات الضارة بالكامل من الشبكة وعدم ترك أي أبواب خلفية يمكن أن تسمح للمهاجمين باستعادة الوصول".

وعلق الخبراء أيضًا على أنه بالإضافة إلى كونه "جرس إنذار" للوحدات التي تدير وتشغل أنظمة المعلومات المهمة في فيتنام، فإن الهجوم الإلكتروني على VNDIRECT أظهر مرة أخرى مستوى خطورة برامج الفدية.

قبل أكثر من 6 سنوات، تسبب فيروس WannaCry ومتغيراته من برامج تشفير البيانات الخبيثة في "معاناة" العديد من الشركات والمؤسسات عندما انتشر بسرعة إلى أكثر من 300 ألف جهاز كمبيوتر في ما يقرب من 100 دولة ومنطقة حول العالم ، بما في ذلك فيتنام.

في السنوات الأخيرة، لطالما ساور القلق الشركات بشأن هجمات برامج الفدية. في العام الماضي، سجّل الفضاء الإلكتروني في فيتنام العديد من هجمات برامج الفدية ذات العواقب الوخيمة؛ حيث لم يكتفِ المتسللون بتشفير البيانات لطلب فدية، بل باعوا البيانات أيضًا لأطراف ثالثة لزيادة أرباحهم. ووفقًا لإحصاءات NCS، سُجِّلت هجمات برامج الفدية على ما يصل إلى 83,000 جهاز كمبيوتر وخادم في فيتنام في عام 2023.

"المسارات" الشائعة لاختراق النظام

يعمل فريق التكنولوجيا في VNDIRECT مع خبراء أمن المعلومات لنشر حلول لاستعادة النظام بالكامل مع ضمان سلامته. ولا يزال سبب الحادث و"المسار" الذي استخدمه المخترق لاختراق النظام قيد التحقيق.

وفقًا للسيد نجو توان آنه، الرئيس التنفيذي لشركة SCS Smart Network Security، غالبًا ما يختار المتسللون اختراق الخادم الذي يحتوي على بيانات مهمة وتشفيرها لمهاجمة تشفير البيانات. هناك طريقتان يستخدمهما المتسللون غالبًا لاختراق أنظمة الوحدات: إما مباشرةً من خلال ثغرات نظام الخادم؛ أو من خلال التسلل عبر جهاز كمبيوتر المسؤول والسيطرة على النظام.

وفي حديثه إلى VietNamNet ، أشار السيد Vu The Hai، رئيس قسم مراقبة أمن المعلومات في شركة VSEC، إلى بعض الاحتمالات التي يمكن للمتسللين من خلالها التسلل إلى النظام وتثبيت البرامج الضارة فيه: استغلال الثغرات الأمنية الموجودة في النظام للسيطرة وتثبيت البرامج الضارة؛ إرسال رسائل بريد إلكتروني تحتوي على ملفات مرفقة تحتوي على برامج ضارة لخداع المستخدمين في النظام المفتوح، وتنشيط البرامج الضارة؛ تسجيل الدخول إلى النظام من كلمات مرور مسربة أو كلمات مرور ضعيفة لمستخدمي النظام.

قام الخبير فو نغوك سون بتحليل أن هجمات برامج الفدية غالبًا ما يدخل المتسللون إلى النظام من خلال عدد من الطرق مثل فحص كلمة المرور واستغلال نقاط الضعف في النظام، وخاصة نقاط الضعف التي لا يمكن إصلاحها (نقاط الضعف التي لم يقم المصنع بإصلاحها بعد - PV).

عادةً ما يتعين على الشركات المالية استيفاء المعايير التنظيمية، لذا فإن إمكانية اكتشاف كلمات المرور شبه مستحيلة. الاحتمال الأكثر ترجيحًا هو هجوم من خلال ثغرة أمنية يوم الصفر. بناءً على ذلك، يرسل المتسللون عن بُعد مقاطع بيانات تُسبب أخطاءً، مما يُؤدي إلى دخول البرنامج في حالة خارجة عن السيطرة عند معالجته.

بعد ذلك، يُنفِّذ المُخترق أوامر برمجية عن بُعد، ويسيطر على خادم الخدمة. ومن هذا الخادم، يُواصل المُخترق جمع المعلومات، ويستخدم حسابات الإدارة التي حصل عليها لمهاجمة خوادم أخرى في الشبكة، وأخيرًا يُشغِّل أدوات تشفير البيانات للابتزاز،" كما حلل الخبير فو نغوك سون.

| أظهر استطلاع جديد أجرته شركة فورتينت للأمن الإلكتروني بين الشركات في منطقة آسيا والمحيط الهادئ ، بما في ذلك فيتنام، أن برامج الفدية لا تزال مصدر قلق كبير. ويُعدّ الابتزاز عبر هجمات برامج الفدية أبرز مخاوف الأمن السيبراني لدى الشركات المصنعة، حيث أفادت 36% من الشركات التي شملها الاستطلاع بتعرضها لهجمات برامج فدية خلال العام الماضي، بزيادة قدرها 23% عن استطلاع فورتينت المماثل في عام 2020. |

الدرس الثاني - الخبراء يوضحون كيفية الاستجابة لهجمات برامج الفدية

[إعلان 2]

مصدر

![[صورة] نغي آن: الطريق الإقليمي 543D تعرض لتآكل خطير بسبب الفيضانات](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/8/5/5759d3837c26428799f6d929fa274493)

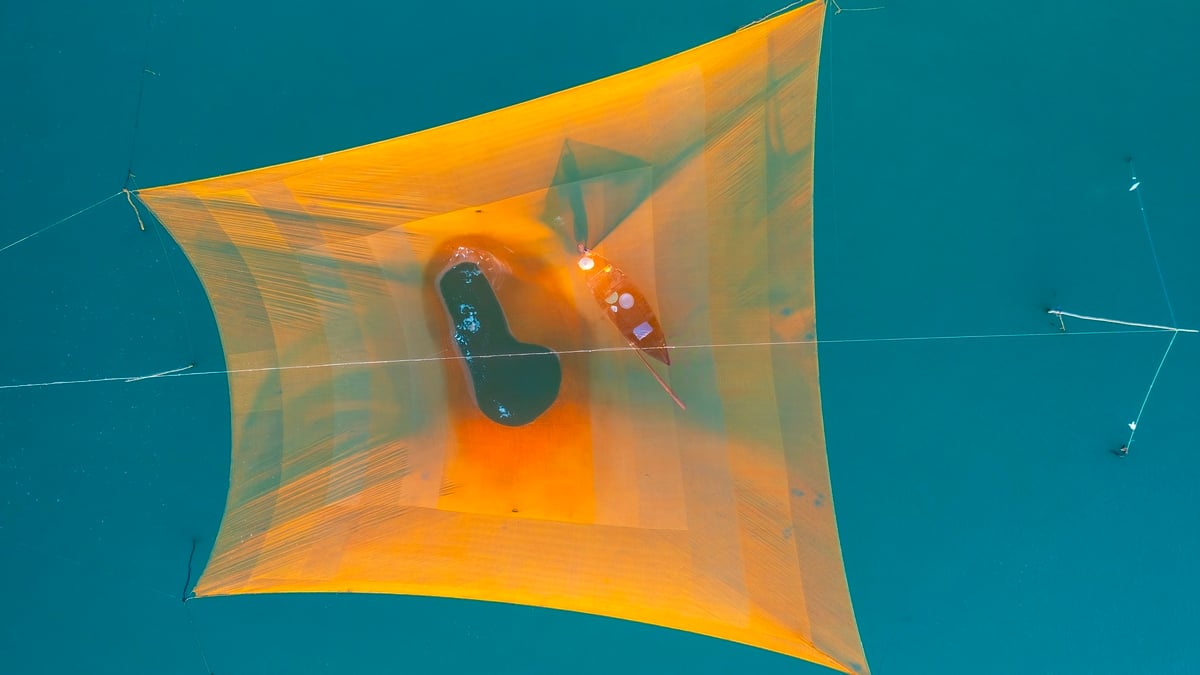

![[صورة] اكتشف "العجائب" تحت بحر جيا لاي](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/8/6/befd4a58bb1245419e86ebe353525f97)

تعليق (0)