26 июня специалисты «Лаборатории Касперского» объявили об обнаружении новой шпионской программы под названием SparkKitty, предназначенной для атаки на смартфоны с операционными системами iOS и Android, а затем отправки изображений и информации об устройствах с зараженных телефонов на сервер злоумышленников.

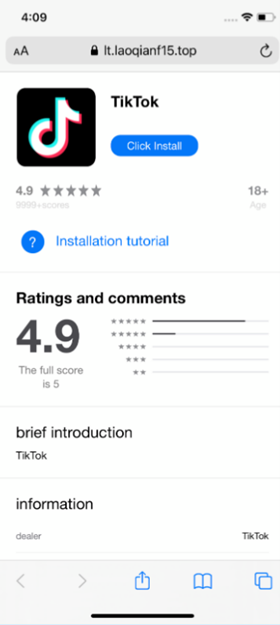

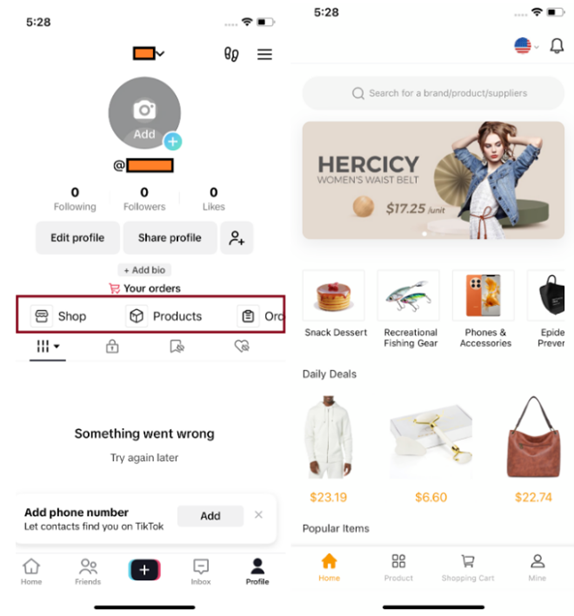

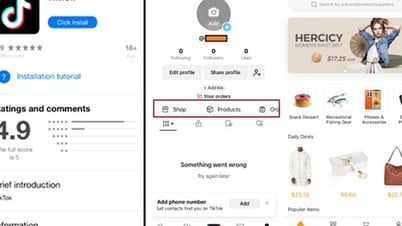

SparkKitty был встроен в приложения с контентом, связанным с криптовалютой и азартными играми, а также в поддельную версию приложения TikTok. Эти приложения распространялись не только через App Store и Google Play, но и на мошеннических сайтах.

Согласно анализу экспертов, целью данной кампании может быть кража криптовалют у пользователей в Юго-Восточной Азии и Китае. Пользователи во Вьетнаме также рискуют столкнуться с аналогичными угрозами.

Kaspersky уведомил Google и Apple о необходимости принять меры против вредоносных приложений. Некоторые технические детали указывают на то, что новая кампания связана с ранее обнаруженным трояном SparkCat. SparkCat — это первая вредоносная программа на платформе iOS со встроенным модулем оптического распознавания символов (OCR), который сканирует фототеку пользователя и крадет скриншоты, содержащие пароли или фразы восстановления для криптовалютных кошельков.

После SparkCat это уже второй случай в этом году, когда исследователи «Лаборатории Касперского» обнаружили троян-вора в App Store.

В App Store этот троянский вредонос маскируется под приложение, связанное с криптовалютой, под названием 币coin. Кроме того, на мошеннических сайтах, имитирующих интерфейс iPhone App Store, киберпреступники также распространяют это вредоносное ПО под видом приложения TikTok и некоторых игр со ставками.

«Поддельные веб-сайты являются одним из самых популярных каналов распространения троянов, с помощью которых хакеры пытаются обманом заставить пользователей посетить и установить вредоносное ПО на iPhone. На iOS все еще есть некоторые законные способы, с помощью которых пользователи могут устанавливать приложения из-за пределов App Store. В этой кампании по атакам хакеры воспользовались инструментом разработчика, предназначенным для установки внутренних приложений в компаниях. В зараженной версии TikTok, как только пользователь входит в систему, вредоносная программа крадет фотографии из галереи телефона и тайно вставляет странную ссылку в профиль жертвы. Беспокоит то, что эта ссылка ведет в магазин, который принимает только криптовалютные платежи, что заставляет нас еще больше беспокоиться об этой кампании», — сказал Сергей Пузан, аналитик вредоносного ПО в Kaspersky.

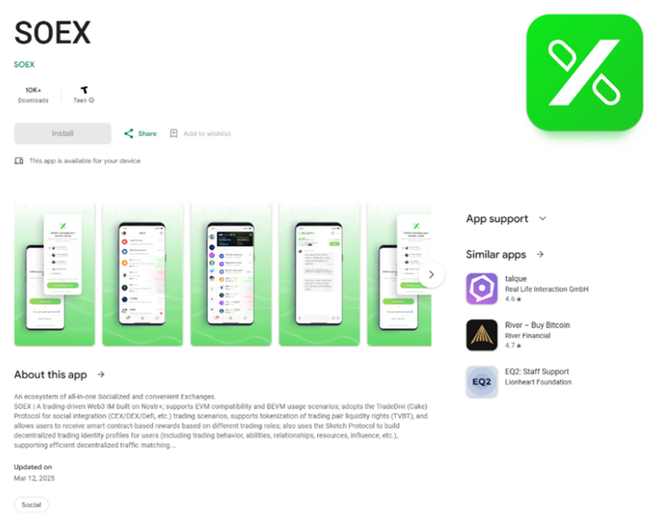

На Android злоумышленники нацелились на пользователей как в Google Play, так и на сторонних сайтах, маскируя вредоносное ПО под сервисы, связанные с криптовалютой. Одним из примеров зараженного приложения является SOEX, приложение для обмена сообщениями со встроенной функцией торговли криптовалютой, с более чем 10 000 загрузок из официального магазина.

Кроме того, эксперты также обнаружили APK-файлы (установочные файлы приложений Android, которые можно установить напрямую, минуя Google Play) этих зараженных вредоносным ПО приложений на сторонних веб-сайтах, предположительно связанных с вышеуказанной кампанией атак.

Эти приложения продвигаются под видом проектов по инвестированию в криптовалюту. Примечательно, что сайты, которые распространяют приложения, также широко продвигаются в социальных сетях, включая YouTube.

«После установки приложения функционируют так, как описано», — сказал Дмитрий Калинин, аналитик вредоносного ПО в Kaspersky. «Однако во время установки они незаметно проникают в устройство и автоматически отправляют изображения из галереи жертвы злоумышленнику. Эти изображения могут содержать конфиденциальную информацию, которую ищут злоумышленники, например, скрипты восстановления криптокошелька, позволяющие им украсть цифровые активы жертвы. Есть косвенные признаки того, что злоумышленники охотятся за цифровыми активами пользователей: многие из зараженных приложений связаны с криптовалютами, а зараженная версия TikTok также включает магазин, который принимает только криптовалютные платежи».

Чтобы не стать жертвой этого вредоносного ПО, «Лаборатория Касперского» рекомендует пользователям принять следующие меры безопасности:

- Если вы случайно установили одно из зараженных приложений, как можно скорее удалите его со своего устройства и не используйте его снова, пока не выйдет официальное обновление, полностью удаляющее вредоносную функцию.

- Избегайте хранения снимков экрана, содержащих конфиденциальную информацию, в вашей фотобиблиотеке, особенно изображений, содержащих коды восстановления криптовалютного кошелька. Вместо этого пользователи могут хранить информацию для входа в специальные приложения для управления паролями.

- Установите надежное защитное программное обеспечение, чтобы предотвратить риск заражения вредоносным ПО. Для операционных систем iOS с определенной архитектурой безопасности решение Kaspersky предупредит, если обнаружит устройство, передающее данные на сервер управления хакера, и заблокирует этот процесс передачи данных.

- Когда приложение запрашивает доступ к библиотеке фотографий, пользователи должны тщательно обдумать, действительно ли это разрешение необходимо для основной функции приложения./.

Источник: https://www.vietnamplus.vn/phat-hien-phan-mem-gian-diep-moi-nham-vao-nguoi-tren-app-store-va-google-play-post1046585.vnp

Комментарий (0)