카스퍼스키는 자사의 B2B 제품이 2023년에 동남아시아 기업을 표적으로 한 수천만 건의 Bruteforce 공격을 차단했다고 발표했습니다.

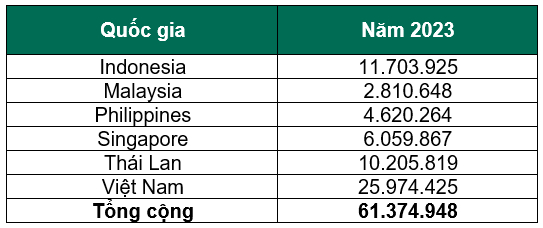

구체적으로, 2023년 1월부터 2023년 12월까지 동남아시아 지역의 모든 규모의 회사에 설치된 Kaspersky B2B 제품은 이러한 공격 중 61,374,948건을 탐지하고 차단했습니다.

무차별 대입 공격은 가능한 모든 문자 조합을 체계적으로 시도하여 올바른 조합을 찾을 때까지 비밀번호나 암호화 키를 추측하는 방식입니다. 성공하면 공격자는 사용자의 로그인 정보를 훔칠 수 있습니다.

원격 데스크톱 프로토콜(RDP) 은 사용자가 네트워크를 통해 다른 컴퓨터에 연결할 수 있도록 그래픽 인터페이스를 제공하는 Microsoft 독점 프로토콜입니다. RDP는 시스템 관리자와 일반 사용자 모두 서버 및 다른 PC를 원격으로 제어하는 데 널리 사용됩니다.

사이버 범죄자는 유효한 사용자 이름/암호를 찾기 위해 가능한 모든 문자 조합을 시도하여 시스템에 접속하는 데 필요한 올바른 비밀번호를 찾을 때까지 무차별 대입 공격을 사용합니다.

카스퍼스키는 2023년에 기업을 대상으로 한 6,100만 건 이상의 무차별 대입 공격을 차단했습니다.

베트남, 인도네시아, 태국은 작년 동남아시아 지역에서 가장 많은 공격을 기록한 3개국이었습니다. 한편, 싱가포르는 600만 건 이상의 공격을 기록했고, 필리핀은 거의 500만 건을 기록했으며, 말레이시아는 약 300만 건으로 브루트포스 공격이 가장 적었습니다.

카스퍼스키 아시아 태평양 지역 전무이사인 에이드리언 히아(Adrian Hia)에 따르면, 브루트포스 공격은 기업이 무시할 수 없는 잠재적 위협입니다.

타사 서비스를 사용하여 데이터를 교환하고, 직원들이 개인용 컴퓨터와 Wi-Fi 네트워크를 사용하는 것은 위험을 초래합니다. RDP와 같은 원격 접속 도구는 기업 사이버 보안 팀에게 여전히 문제가 되고 있습니다.

사용자가 업무용으로 RDP를 사용하는 경우 다음 예방 조치를 모두 취해야 합니다.

- 강력한 비밀번호 사용을 우선시하세요

- 엔터프라이즈 VPN을 통한 RDP 액세스 제한

- 네트워크 수준 인증(NLA)을 활성화합니다.

- 2단계 인증 활성화(가능한 경우)

- 사용하지 않을 경우 RDP를 비활성화하고 포트 3389를 닫습니다.

- Kaspersky Endpoint Security for Business와 같은 평판이 좋은 보안 솔루션을 사용하세요.

[광고_2]

출처: https://nld.com.vn/viet-nam-thuoc-3-nuoc-bi-danh-cap-mat-khau-nhieu-nhat-dong-nam-a-196240516175411054.htm

![[사진] 난단신문의 특별간행물을 받기 위해 줄을 선 사람들](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/8/30/53437c4c70834dacab351b96e943ec5c)

댓글 (0)