ព័ត៌មានព្រមានអំពី ransomware ទើបតែត្រូវបានចែករំលែកដោយអ្នកជំនាញ Vu Ngoc Son ប្រធាននាយកដ្ឋានស្រាវជ្រាវបច្ចេកវិទ្យា សមាគមសន្តិសុខអ៊ីនធឺណិតជាតិ។

ជាក់ស្តែង យោងតាមលោក Vu Ngoc Son ក្នុងរយៈពេលត្រឹមតែ 2 សប្តាហ៍កន្លងទៅនេះ ការវាយប្រហារ Double Extortion Ransomware ជាបន្តបន្ទាប់បានកើតឡើងជាបន្តបន្ទាប់ ហើយនេះក៏ទំនងជានិន្នាការចម្បងនៃការវាយប្រហារតាមអ៊ីនធឺណិតនៅឆ្នាំ 2024។ ជនរងគ្រោះចុងក្រោយនៃទម្រង់នៃការវាយប្រហារនេះគឺ Schneider Electric, Kansas City Public Transportation Authority (USA), British Library (USA, ESO)។

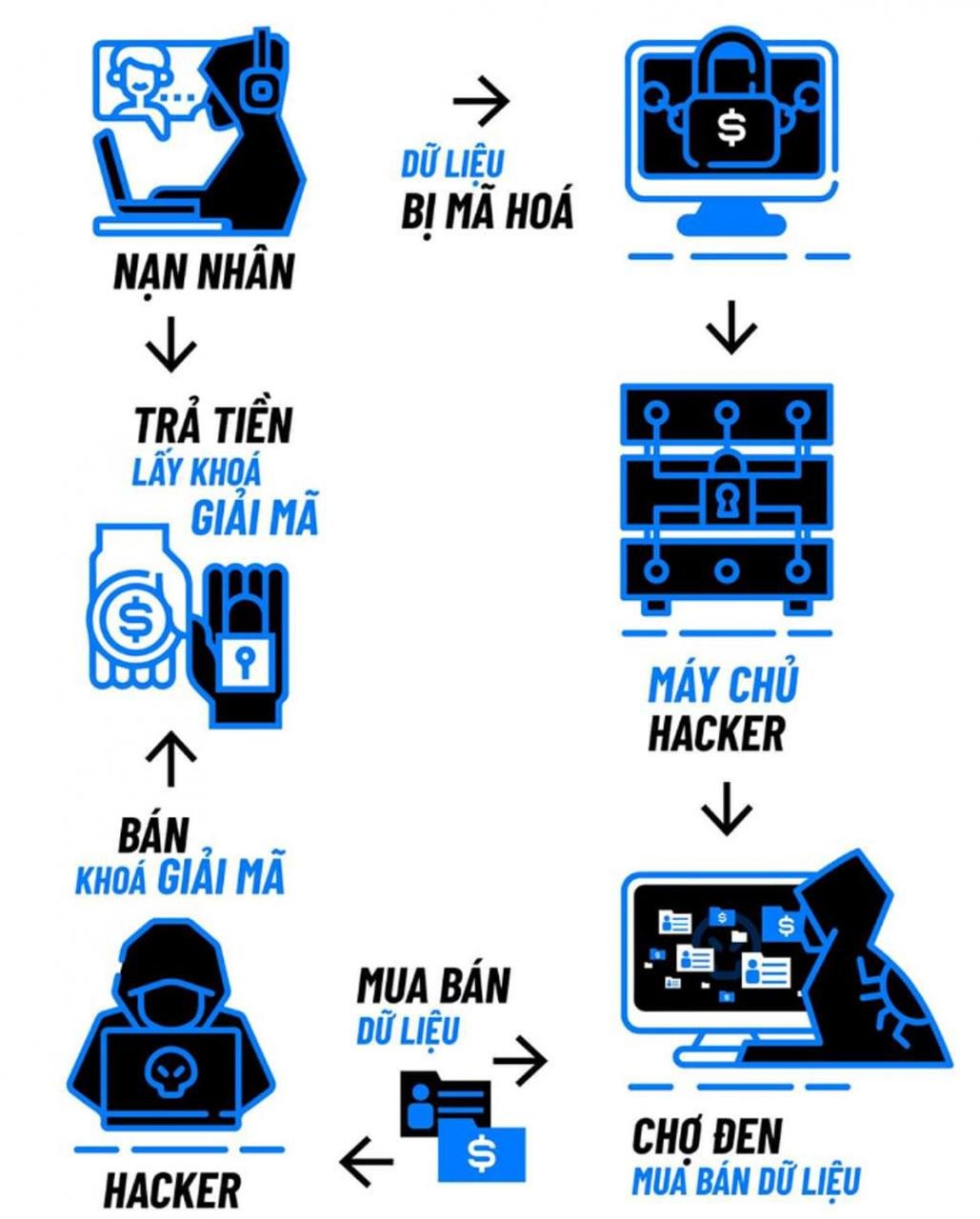

ដោយពន្យល់បន្ថែមអំពីទម្រង់នៃការវាយប្រហារតាមអ៊ីនធឺណិតនេះ អ្នកជំនាញមកពីសមាគមសន្តិសុខអ៊ីនធឺណិតជាតិបានវិភាគថា ransomware ទ្វេរដងគឺជាទម្រង់នៃការវាយប្រហារ "ភេរវករ" លើជនរងគ្រោះ។

ដូច្នោះហើយ ប្រព័ន្ធកុំព្យួទ័ររបស់ជនរងគ្រោះនឹងថយចុះជាដំបូង នៅពេលដែលទិន្នន័យទាំងអស់នឹងមិនអាចចូលដំណើរការបានដោយសារតែការអ៊ិនគ្រីប។ ជនរងគ្រោះត្រូវបានបង្ខំឱ្យបង់ថ្លៃលោះដើម្បី "ត្រឡប់" សោរឌិគ្រីបទិន្នន័យ។ បន្ទាប់មកទៀត Hacker អាចបន្តលក់ទិន្នន័យនេះនៅលើទីផ្សារងងឹត ដែលបង្កហានិភ័យនៃការលេចធ្លាយទិន្នន័យ។ ទិន្នន័យដែលបានលក់អាចមានទិន្នន័យរសើប ដែលប៉ះពាល់ដល់អាជីវកម្ម និងសកម្មភាពផលិតកម្មរបស់ជនរងគ្រោះ។

នៅក្នុងប្រទេសវៀតណាម ទោះបីជាមិនទាន់មានកំណត់ត្រាផ្លូវការណាមួយនៃឧប្បត្តិហេតុស្រដៀងគ្នាជាមួយ ransomware ពីរដងកាលពីអតីតកាលក៏ដោយ។ ទោះជាយ៉ាងណាក៏ដោយ អ្នកគ្រប់គ្រងប្រព័ន្ធត្រូវមានការប្រុងប្រយ័ត្នខ្ពស់ ព្រោះពេលវេលាជិតដល់បុណ្យតេត និងថ្ងៃបុណ្យចូលឆ្នាំ តែងតែជាពេលវេលាពេញនិយមសម្រាប់ពួក Hacker ។ នេះគឺជាពេលវេលាដែលប្រព័ន្ធនឹង "បិទ" រយៈពេលយូរ អ្នកគ្រប់គ្រងនឹងមិនមានកាតព្វកិច្ចបន្តដូចធម្មតាទេ ប្រសិនបើត្រូវបានវាយប្រហារ វានឹងពិបាកក្នុងការរកឃើញ ហើយពេលវេលាដើម្បីដោះស្រាយឧបទ្ទវហេតុក៏នឹងយូរជាងនេះផងដែរ ព្រោះវាមិនអាចចល័តកម្លាំងបានលឿនដូចធម្មតា។

យោងតាមរបាយការណ៍របស់ NCS ឆ្នាំ 2023 ក៏បានកត់ត្រាការវាយប្រហារលើការអ៊ិនគ្រីបទិន្នន័យ ransomware ជាច្រើនជាមួយនឹងលទ្ធផលធ្ងន់ធ្ងរផងដែរ។ កុំព្យូទ័រ និងម៉ាស៊ីនមេរហូតដល់ 83,000 ត្រូវបានកត់ត្រាថាត្រូវបានវាយប្រហារដោយមេរោគអ៊ិនគ្រីបទិន្នន័យ កើនឡើង 8.4% បើធៀបនឹងឆ្នាំ 2022។

ជាពិសេស នៅក្នុងត្រីមាសទី 4 នៃឆ្នាំ 2023 ចំនួននៃការវាយប្រហារដោយមេរោគ អ៊ីនគ្រីបទិន្នន័យបានកើនឡើងយ៉ាងខ្លាំង ដែលលើសពីមធ្យមភាគនៃត្រីមាសទី 3 នៃឆ្នាំ 23% ។ គ្រឿងបរិក្ខារសំខាន់ៗមួយចំនួនក៏បានកត់ត្រាការវាយប្រហារនៃការអ៊ិនគ្រីបទិន្នន័យក្នុងអំឡុងពេលនេះ។ ចំនួននៃវ៉ារ្យ៉ង់មេរោគអ៊ិនគ្រីបទិន្នន័យដែលលេចឡើងក្នុងឆ្នាំ 2023 គឺ 37,500 កើនឡើង 5.7% បើប្រៀបធៀបទៅនឹងឆ្នាំ 2022 ។

នៅក្នុងរបាយការណ៍ដែលទើបចេញថ្មីស្តីពីហានិភ័យនៃការបាត់បង់សន្តិសុខព័ត៌មាននៅក្នុងប្រទេសវៀតណាមក្នុងឆ្នាំ 2023 ប្រព័ន្ធបច្ចេកទេសរបស់ Viettel Cyber Security បានកត់ត្រាការវាយប្រហារ ransomware យ៉ាងហោចណាស់ចំនួន 9 ដែលផ្តោតលើក្រុមហ៊ុន និងអង្គការធំៗនៅក្នុងប្រទេសវៀតណាម។ ការវាយប្រហារទាំងនេះបានអ៊ិនគ្រីបទិន្នន័យរាប់រយ GB និងជំរិតទារប្រាក់យ៉ាងហោចណាស់ 3 លានដុល្លារ ដែលបណ្តាលឱ្យមានការរំខាន និងការខូចខាតយ៉ាងធ្ងន់ធ្ងរដល់ក្រុមហ៊ុន និងអង្គការគោលដៅ។

និន្នាការនៃ 'Ransomware as a Service' កំពុងកើនឡើង និងផ្តោតលើអង្គការសហគ្រាស។ វិស័យដែលរងផលប៉ះពាល់ខ្លាំងបំផុតដោយ Ransomware ក្នុងឆ្នាំ 2023 គឺជាអង្គការ និងសហគ្រាសធំៗ ជាពិសេសក្នុងវិស័យធនាគារ ហិរញ្ញវត្ថុ ធានារ៉ាប់រង ថាមពល...

អ្នកជំនាញផ្នែកសន្តិសុខតាមអ៊ីនធឺណិតរបស់ Viettel ក៏បានបញ្ជាក់ផងដែរថា ការបង្កើនការវាយប្រហារ ransomware លើអាជីវកម្ម និងអង្គការ គឺជានិន្នាការមួយក្នុងចំណោមនិន្នាការបច្ចេកវិទ្យា និងសន្តិសុខព័ត៌មានទាំងបួនក្នុងឆ្នាំ 2024 នៅក្នុងប្រទេសវៀតណាម។ អាជីវកម្មជុំវិញ ពិភពលោក និងនៅវៀតណាមអាចក្លាយជាជនរងគ្រោះនៃមេរោគ ransomware ។ ចំណុចខ្សោយកំពូលដែលនាំទៅដល់ការវាយប្រហារ ransomware លើស្ថាប័ននានា ជារឿយៗផ្តោតលើមនុស្ស ភាពងាយរងគ្រោះផ្នែកទន់ និងទ្រព្យសម្បត្តិឌីជីថលនៅលើអ៊ីនធឺណិត ដូចជាគេហទំព័រ និងកម្មវិធីជាដើម។

សកម្មភាពដែលធ្វើឡើងដោយអាជីវកម្មដើម្បីការពារស្ថាប័នរបស់ពួកគេប្រឆាំងនឹងការវាយប្រហារ ransomware រួមមាន: ការផ្តោតលើការបណ្តុះបណ្តាលបុគ្គលិក ការបង្កើនការយល់ដឹងអំពីការវាយប្រហារក្នុងទម្រង់អ៊ីមែលដែលមានតំណភ្ជាប់ក្លែងក្លាយ ខណៈពេលដែលបង្កើនការកំណត់អត្តសញ្ញាណទម្រង់បន្លំ និងការដោះស្រាយដំបូងនៃឯកសារគួរឱ្យសង្ស័យ។ ការប្រើប្រាស់ដំណោះស្រាយការសង្គ្រោះទិន្នន័យ និងការបម្រុងទុក ធានានូវភាពត្រឹមត្រូវនៃទិន្នន័យ នៅពេលដែលត្រូវបានវាយប្រហារដោយការអ៊ិនគ្រីប។

ទន្ទឹមនឹងនោះ អាជីវកម្មក៏ត្រូវបង្កើនការប្រើប្រាស់ដំណោះស្រាយអាប់ដេតសុវត្ថិភាពព័ត៌មានដូចជា ភាពវៃឆ្លាតគំរាមកំហែង ចាប់យកស្ថានភាពវាយប្រហារភ្លាមៗ និងឆ្លើយតបយ៉ាងសកម្ម។ ផ្តោតលើទ្រព្យសកម្មឌីជីថល និងការគ្រប់គ្រងភាពងាយរងគ្រោះ ធានាថាកម្មវិធីសំខាន់ៗ និងភាពងាយរងគ្រោះត្រូវបានអាប់ដេតជាប្រចាំ កាត់បន្ថយផ្ទៃនៃការវាយប្រហារ។ ប្រើដំណោះស្រាយការពារទិន្នន័យ និងសិទ្ធិចូលប្រើតាមរយៈស្រទាប់ជាច្រើននៃការផ្ទៀងផ្ទាត់។

ជាមួយគ្នានេះ ចាំបាច់ត្រូវរៀបចំផែនការសម្រាប់ការការពារសន្តិសុខព័ត៌មានទូទាំងប្រព័ន្ធ តាមដានសុវត្ថិភាពព័ត៌មានជាបន្តបន្ទាប់ និងរៀបចំសម្រាប់ការឆ្លើយតបឧប្បត្តិហេតុ រួមទាំងដំណោះស្រាយការពារនៅគ្រប់ស្រទាប់ នីតិវិធីគ្រប់គ្រងបុគ្គលិក និងការឆ្លើយតប និងដំណោះស្រាយនៅពេលដែលប្រព័ន្ធក្លាយជាគោលដៅនៃការវាយប្រហារ។

ប្រភព

![[រូបថត] អគ្គលេខាធិកា To Lam ចូលរួមពិធីរំលឹកខួបលើកទី 80 នៃទិវាការទូតវៀតណាម](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/8/25/3dc715efdbf74937b6fe8072bac5cb30)

Kommentar (0)