ゼロトラストモデルは、認証要件を持つすべてのデバイスを接続します

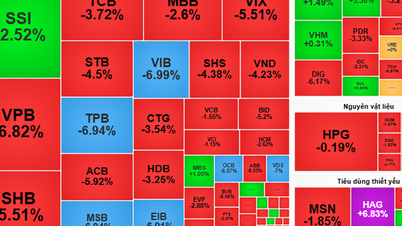

国家サイバーセキュリティ協会技術部が実施した2024年ベトナムサイバーセキュリティ研究調査報告書によると、2024年にはベトナムの機関や企業の46.15%がサイバー攻撃を受け、サイバー攻撃の件数は65万9000件以上と推定される。

多くのベトナム企業がサイバー攻撃を受ける理由

Tuoi Tre Onlineの調査によると、かつて企業はシステム内のデバイスとユーザーを保護し、信頼するために、デフォルトで外部の「ファイアウォール」を構築することが多かった。しかし、クラウドコンピューティング、IoT、リモートワーカーの普及に伴い、ネットワークの境界がますます曖昧になるにつれ、このアプローチには多くの限界が明らかになった。

ベトナムでは近年、ランサムウェアからフィッシングによるデータ窃盗に至るまで、深刻なサイバー攻撃が相次いで発生しています。また、オフィスワークとリモートワークを組み合わせたハイブリッドワークモデルが普及するにつれ、企業が従業員のデバイス環境を完全に管理することが不可能になっています。

さらに、クラウド アプリケーション、オープン API、IoT エコシステムの出現により、デジタル変革プロセスが強力に進行しており、従来のセキュリティ方法のみに依存している企業はハッカーに対して脆弱になっています。

具体的には、 Tuoi Tre Onlineは、Direct Securitiesが3月24日に攻撃を受け、VNDirect Securities Companyで口座を開設した投資家が売買や口座状況の確認ができなくなり、「火だるまになった」と報じました。VNDirect Securities Companyのシステムへの攻撃は、市場全体にとって、システムセキュリティを確保するための対策を継続する必要があることを改めて認識させるものです。

この状況により、高度なセキュリティ モデルの適用を加速し、人材のトレーニングを強化し、専門的なインシデント対応プロセスを構築し、早期警告監視システムへの投資を緊急に行う必要が生じています。

従業員はゼロトラストシステムを介して接続されたデバイスを使用してリモートで作業できます

ゼロトラストの特別な点は何ですか?

ゼロ トラストは、リモート ワーク環境、クラウド コンピューティング、SaaS プラットフォームに適しており、従来のセキュリティ モデルの限界を克服し、ますます高度化するサイバー脅威に対応するために、多くの大規模組織や国家のサイバーセキュリティ戦略で推奨されています。

「デフォルトでは信頼しない」という哲学に基づき、ゼロ トラストは内部データ漏洩のリスクを最小限に抑え、システムからのマルウェアがデバイスに感染するのを防ぎます。

ゼロトラストは、多要素認証、ユーザー行動の監視、継続的なアクセスチェックの実装により、ハッカーが盗まれた認証情報を悪用するリスクを最小限に抑えます。さらに、ネットワークのマイクロセグメンテーションメカニズムにより、インシデントを迅速に隔離・特定し、システム全体への拡散を防ぎます。

完全なゼロ トラスト システムには、通常、許可されたユーザーとデバイスのみがシステムにアクセスできるようにする ID およびアクセス管理 (IAM) や、セキュリティを強化する多要素認証 (MFA) など、緊密に調整された複数のレイヤーのコンポーネントが含まれます。

さらに、デバイス制御により、接続されたデバイスは確立されたセキュリティ標準に準拠することが強制され、マイクロセグメンテーションによりネットワークが分割され、攻撃が発生した場合の拡散範囲が制限されます。

さらに、異常な行動を迅速に検出するためのユーザー行動分析(UEBA)と、侵入の兆候を継続的に監視して迅速に対処するための監視およびインシデント対応メカニズム(セキュリティオペレーション)も統合されています。

ベトナムでは、特に銀行、金融、電子政府、機密データを扱うビジネスの分野で、多くの機関や企業がゼロトラストを学び、適用し始めています。

障壁

しかし、ゼロトラストの初期投資コストがかなり高額になると、企業はネットワーク インフラストラクチャをアップグレードし、強力な認証ソリューションを導入し、継続的な監視を行う必要があるほか、高度なアクセス管理ツールに投資する必要があるため、依然として多くの障壁が存在します。

さらに、リソースにアクセスするために複数の層の認証と継続的な検証を経る必要がある場合、ユーザーは「抑制」されたり、反応的になったりする可能性があります。

もう一つの課題は、ゼロトラストシステムの設計と運用の経験を持つ人材の不足です。計画なしに性急に導入すると、ゼロトラストは業務に支障をきたし、業務パフォーマンスやユーザーエクスペリエンスに影響を及ぼす可能性があります。

銀行、大企業などのSOC(セキュリティオペレーションセンター)室のイラストです。

ゼロトラスト( 「デフォルトで信頼しない」)とは、従来のセキュリティシステムに内在する限界に対処するために設計されたサイバーセキュリティモデルです。つまり、企業はネットワーク内のすべてのユーザーとデバイスが外部の検査障壁(ファイアウォールなど)を通過した後は信頼できると想定し、内部接続に信頼を置く傾向があります。

しかし、これは深刻な弱点です。攻撃者が侵入に成功した場合(例えば、ソフトウェアの脆弱性を突いたり、有効なアカウントを盗んだりするなど)、内部システムを自由に移動できるようになり、深刻な結果を招く可能性があります。

ゼロ トラスト システムでは、異常な動作を迅速に検出し、潜在的なリスクを防ぐために、ログイン時に 1 回だけではなく、セッション全体を通じてユーザーとデバイスの ID を継続的に検証する必要があります。

同時に、アクセス権限は最小限に抑えられ、アカウントが不正利用された場合の被害を最小限に抑えるため、特定のタスクに必要な権限のみ付与されます。さらに、ゼロトラストはアクセス行動を綿密に監視し、リアルタイムで分析を行い、異常が見られた場合は早期に警告を発します。

もう一つの重要な要素は、ネットワークを小さなゾーンに分割し、それぞれに独自の制御ポリシーを設定することです。これにより、インシデントを隔離し、攻撃者がシステムを横方向に移動するのを防ぐことができます。これらのコンポーネントはすべて連携して、プロアクティブなセキュリティモデルを構築し、企業の防御力を強化し、ますます巧妙化する脅威からデータを保護します。

出典: https://tuoitre.vn/hon-659-000-vu-tan-cong-mang-nham-vao-co-quan-doanh-nghiep-viet-tuong-lua-nao-giup-bao-ve-20250701100122787.htm

![[写真] バーディン広場での国家レベルの軍事パレードの予備リハーサルの様子](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/8/27/807e4479c81f408ca16b916ba381b667)

コメント (0)