Varovné informace o ransomwaru právě zveřejnil expert Vu Ngoc Son, vedoucí oddělení technologického výzkumu Národní asociace pro kybernetickou bezpečnost.

Konkrétně podle pana Vu Ngoc Sona došlo jen za poslední 2 týdny k sérii útoků ransomwaru s dvojitým vydíráním, což bude pravděpodobně hlavním trendem kybernetických útoků v roce 2024. Nejnovějšími oběťmi této formy útoku jsou společnosti Schneider Electric, Kansas City Public Transportation Authority (USA), British Library a ESO Solutions (USA).

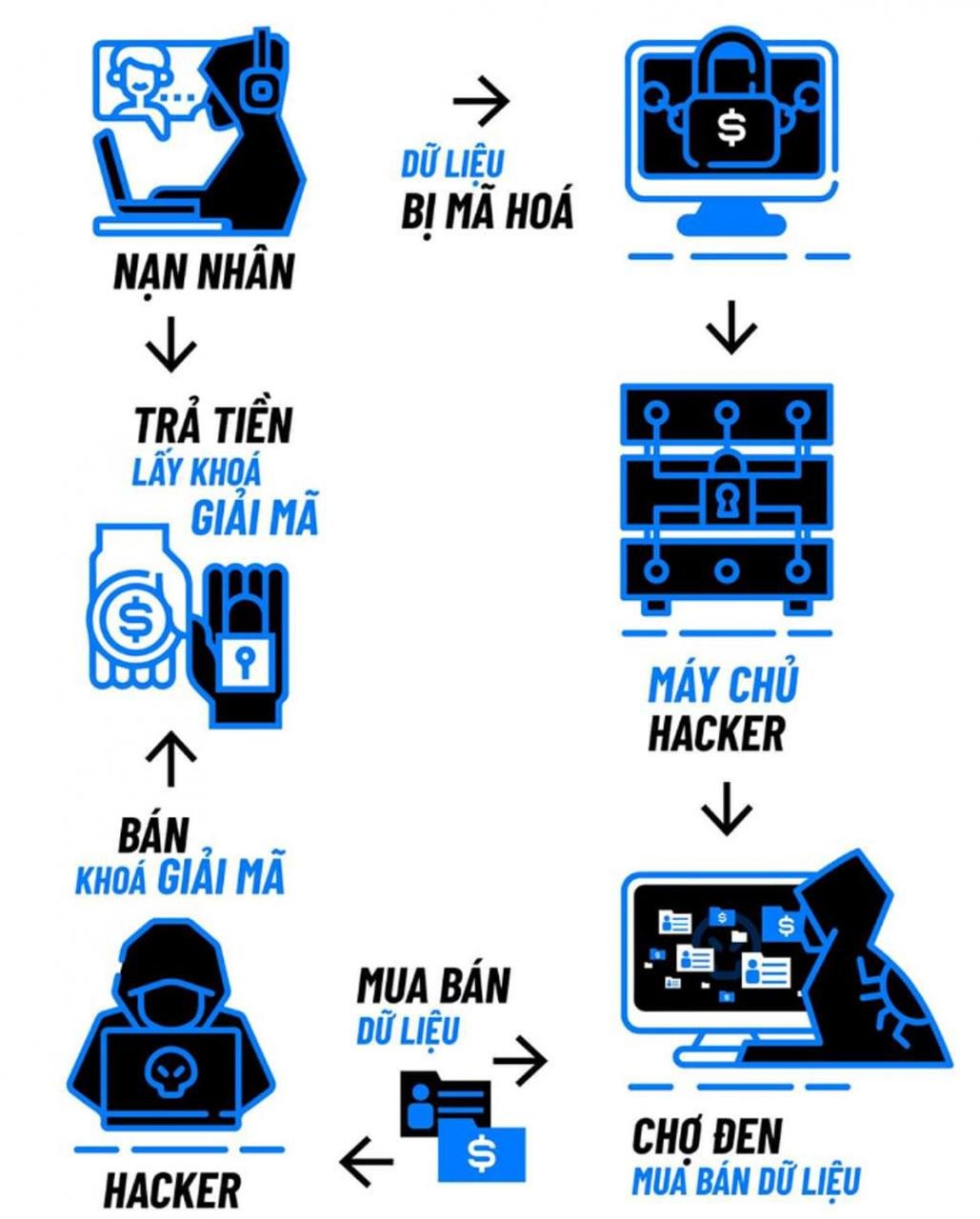

Odborníci z Národní asociace pro kybernetickou bezpečnost (NCSA) dále vysvětlili tuto formu kybernetického útoku a analyzovali, že dvojitý ransomware je formou „teroristického“ útoku na oběti.

V důsledku toho se počítačové systémy oběti nejprve zpomalí, když se všechna data stanou nepřístupnými kvůli šifrování. Oběť je nucena zaplatit výkupné za „vrácení“ dešifrovacího klíče dat. Hacker pak může tato data dále prodávat na černém trhu, což představuje riziko úniku dat. Prodaná data mohou obsahovat citlivé údaje, které ovlivňují obchodní a výrobní aktivity oběti.

Ve Vietnamu sice v minulosti nebyl zaznamenán žádný oficiální záznam o podobném incidentu s dvojitým ransomwarem. Systémoví administrátoři však musí být extrémně ostražití, protože období kolem svátku Tet a lunárního Nového roku je pro hackery vždy oblíbeným obdobím. V tomto období budou systémy dlouhodobě „vypnuty“, administrátoři nebudou ve službě nepřetržitě jako obvykle, v případě útoku bude obtížné jej odhalit a doba na řešení incidentu bude také delší, protože není možné mobilizovat síly tak rychle jako obvykle.

Podle zprávy NCS zaznamenal rok 2023 také mnoho útoků ransomwaru na šifrování dat s vážnými následky. Bylo zaznamenáno až 83 000 napadení počítačů a serverů malwarem pro šifrování dat, což představuje nárůst o 8,4 % ve srovnání s rokem 2022.

Zejména ve čtvrtém čtvrtletí roku 2023 prudce vzrostl počet útoků malwaru pro šifrování dat, který o 23 % překročil průměr za první tři čtvrtletí roku. V tomto období byly také zaznamenány útoky pro šifrování dat v některých klíčových zařízeních. Počet variant malwaru pro šifrování dat, které se objevily v roce 2023, činil 37 500, což představuje nárůst o 5,7 % ve srovnání s rokem 2022.

V nově zveřejněné zprávě o riziku ztráty informační bezpečnosti ve Vietnamu v roce 2023 zaznamenal technický systém společnosti Viettel Cyber Security nejméně 9 útoků ransomwaru zaměřených na velké společnosti a organizace ve Vietnamu. Tyto útoky zašifrovaly stovky GB dat a vymohly nejméně 3 miliony USD, což způsobilo narušení a těžké škody cílovým společnostem a organizacím.

Trend „ransomwaru jako služby“ roste a zaměřuje se na podniky. Sektory nejvíce postiženými ransomwarem v roce 2023 jsou velké organizace a podniky, zejména v oblasti bankovnictví, financí, pojišťovnictví, energetiky...

Odborníci společnosti Viettel na kybernetickou bezpečnost rovněž uvedli, že rostoucí počet útoků ransomwaru na firmy a organizace je jedním ze čtyř trendů v oblasti technologií a informační bezpečnosti ve Vietnamu v roce 2024. Firmy po celém světě i ve Vietnamu se mohou stát oběťmi ransomwaru. Hlavní slabiny vedoucí k útokům ransomwaru na organizace se často zaměřují na lidi, softwarové zranitelnosti a digitální aktiva na internetu, jako jsou webové stránky a aplikace.

Mezi opatření, která firmy přijímají na ochranu svých organizací před útoky ransomwaru, patří: zaměření na školení zaměstnanců, zvyšování povědomí o útocích v podobě e-mailů s falešnými odkazy a zároveň zvýšení identifikace phishingových formulářů a počátečního zpracování podezřelých souborů; používání řešení pro obnovu a zálohování dat, zajištění integrity dat při útoku šifrováním.

Spolu s tím musí firmy také více využívat řešení pro aktualizace informační bezpečnosti, jako je Threat Intelligence, rychle pochopit situaci útoku a proaktivně na ni reagovat; zaměřit se na správu digitálních aktiv a zranitelností, zajistit pravidelné aktualizace důležitých softwarových záplat a zranitelností a minimalizovat plochu útoku; zavést řešení pro ochranu dat a přístupová práva prostřednictvím více vrstev ověřování.

Zároveň je nutné plánovat ochranu informační bezpečnosti v celém systému, průběžně monitorovat informační bezpečnost a připravovat se na reakci na incidenty, včetně ochranných řešení na všech vrstvách, postupů pro manipulaci s personálem a jeho reakci a řešení pro případ, že se systém stane cílem útoku.

Zdroj

![[Fotografie] Slavnostní zahájení specializované elektronické informační stránky Komunistické strany Vietnamu - 14. sjezd](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/12/4c1b894be2ea4e3daccfd8c038b6fb46)

![[Fotografie] Jezero Thac Ba: Směrem k mezinárodnímu turistickému, letovisku a kulturnímu centru do roku 2040](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/12/0940443efe0a427b88707caadba1cc41)

![[Fotografie] Generální tajemník To Lam se zúčastnil slavnostního spuštění webových stránek Komunistické strany Vietnamu - 14. národní kongres](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/12/0d4fce7dbce2409cb3c03c21fdf3c3b5)

![[Fotografie] Kde historie odboje ožívá s moderními technologiemi na akci „95 let stranické vlajky osvětlující cestu“](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/12/81c1276f52b849c8b16e2d01dd1c85e4)

Komentář (0)