লকবিট ৩.০ র্যানসমওয়্যার বিশ্লেষণ প্রতিবেদন প্রকাশিত হয়েছে

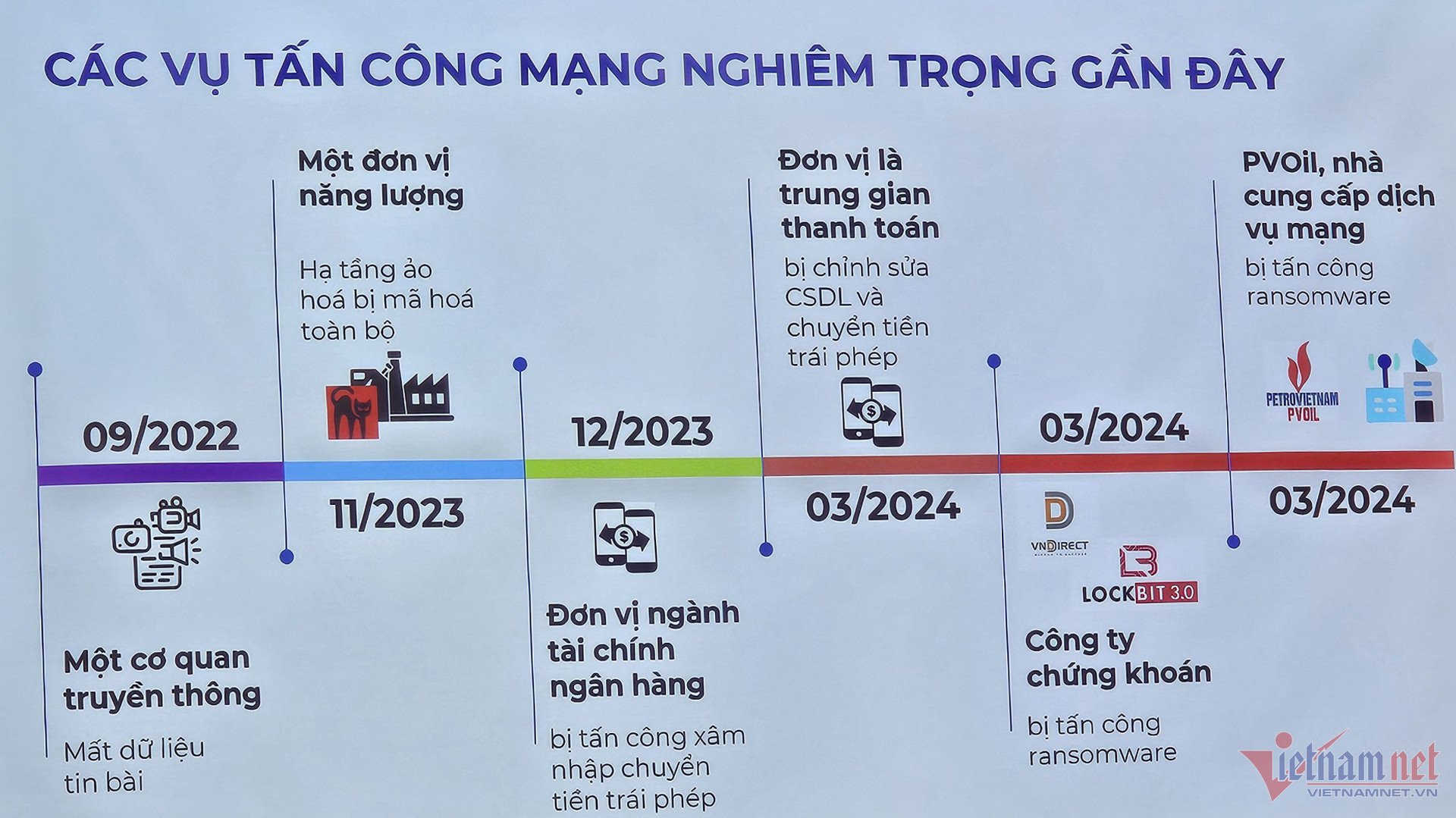

এই বছরের ২৪শে মার্চ থেকে এপ্রিলের প্রথম সপ্তাহ পর্যন্ত ৩ সপ্তাহের মধ্যে, ভিয়েতনামের সাইবারস্পেসে অর্থ, সিকিউরিটিজ, জ্বালানি, টেলিযোগাযোগ ইত্যাদি গুরুত্বপূর্ণ ক্ষেত্রে পরিচালিত বৃহৎ ভিয়েতনামী উদ্যোগগুলিতে র্যানসমওয়্যারের আকারে ধারাবাহিক লক্ষ্যবস্তু আক্রমণ রেকর্ড করা হয়েছে। এই আক্রমণগুলির ফলে উদ্যোগগুলির সিস্টেমগুলি কিছু সময়ের জন্য স্থগিত করা হয়েছিল, যার ফলে সাইবার অপরাধী গোষ্ঠীগুলির দ্বারা লক্ষ্যবস্তু করা ইউনিটগুলির উল্লেখযোগ্য অর্থনৈতিক এবং সুনামের ক্ষতি হয়েছিল।

সম্প্রতি ভিয়েতনামী উদ্যোগের তথ্য ব্যবস্থায় আক্রমণকারী বিষয়গুলির কারণ এবং গোষ্ঠীগুলির বিশ্লেষণ এবং তদন্তের প্রক্রিয়া চলাকালীন, কর্তৃপক্ষ দেখতে পেয়েছে যে এই ঘটনাগুলি LockBit, BlackCat, Mallox এর মতো বিভিন্ন আক্রমণকারী গোষ্ঠীর 'পণ্য'... বিশেষ করে, 24 মার্চ সকাল 10:00 টায় VNDIRECT সিস্টেমে র্যানসমওয়্যার আক্রমণের সাথে, যা ভিয়েতনামী স্টক মার্কেটের শীর্ষ 3 এন্টারপ্রাইজগুলির সমস্ত ডেটা এনক্রিপ্ট করেছিল, কর্তৃপক্ষ এই ঘটনার পিছনে LockBit 3.0 ম্যালওয়্যার সহ LockBit গ্রুপকে চিহ্নিত করেছে।

বিশ্বব্যাপী , লকবিট গ্রুপ বৃহৎ ব্যবসা এবং সংস্থাগুলিকে লক্ষ্য করে অনেক র্যানসমওয়্যার আক্রমণ শুরু করেছে। উদাহরণস্বরূপ, ২০২৩ সালে, যথাক্রমে জুন এবং অক্টোবরে, এই কুখ্যাত র্যানসমওয়্যার গ্রুপটি সেমিকন্ডাক্টর ম্যানুফ্যাকচারিং কোম্পানি টিএসএমসি (তাইওয়ান, চীন) এবং তথ্য প্রযুক্তি পণ্য ও পরিষেবা সংস্থা সিডিডব্লিউ-এর উপর আক্রমণ করেছিল, লকবিট গ্রুপ ব্যবসাগুলিকে ৭০-৮০ মিলিয়ন মার্কিন ডলার পর্যন্ত ডেটা মুক্তিপণ দিতে বাধ্য করেছিল।

ভিয়েতনামের সংস্থা, সংস্থা এবং ব্যবসাগুলিকে বিপদের মাত্রা এবং সাধারণভাবে র্যানসমওয়্যার আক্রমণের ঝুঁকি কীভাবে প্রতিরোধ ও হ্রাস করা যায় তা আরও ভালভাবে বুঝতে সাহায্য করার আকাঙ্ক্ষায়, তথ্য সুরক্ষা বিভাগের (তথ্য ও যোগাযোগ মন্ত্রণালয়) অধীনে জাতীয় সাইবার সুরক্ষা পর্যবেক্ষণ কেন্দ্র - NCSC সাইবারস্পেসের তথ্য উৎসগুলিকে সংশ্লেষিত করেছে এবং 'র্যানসমওয়্যার লকবিট 3.0 এর উপর বিশ্লেষণ প্রতিবেদন' প্রকাশ করেছে।

বিশ্বের সবচেয়ে বিপজ্জনক র্যানসমওয়্যার গ্রুপ

NCSC দ্বারা পরিচালিত নতুন প্রতিবেদনে ৪টি প্রধান বিষয়বস্তু প্রদানের উপর আলোকপাত করা হয়েছে, যার মধ্যে রয়েছে: লকবিট র্যানসমওয়্যার আক্রমণ গোষ্ঠী সম্পর্কে তথ্য; সক্রিয় লকবিট ক্লাস্টার; লকবিট ৩.০ সম্পর্কিত রেকর্ডকৃত সাইবার আক্রমণ সূচকের তালিকা; র্যানসমওয়্যার আক্রমণ থেকে ঝুঁকি কীভাবে প্রতিরোধ এবং হ্রাস করা যায়।

লকবিটকে বিশ্বের সবচেয়ে বিপজ্জনক র্যানসমওয়্যার গ্রুপগুলির মধ্যে একটি হিসেবে চিহ্নিত করে, NCSC রিপোর্টে আরও বলা হয়েছে যে 2019 সালে প্রথম আবির্ভাবের পর থেকে, লকবিট বিভিন্ন সেক্টরে ব্যবসা এবং সংস্থাগুলিকে লক্ষ্য করে অসংখ্য আক্রমণ চালিয়েছে। এই গ্রুপটি 'র্যানসমওয়্যার-অ্যাজ-এ-সার্ভিস (RaaS)' মডেলের অধীনে কাজ করে, যা হুমকিদাতাদের র্যানসমওয়্যার স্থাপন করতে এবং পরিষেবার পিছনে থাকা ব্যক্তিদের সাথে লাভ ভাগ করে নিতে দেয়।

উল্লেখযোগ্যভাবে, ২০২২ সালের সেপ্টেম্বরে, LockBit 3.0 এর সোর্স কোড, যার মধ্যে এই র্যানসমওয়্যার তৈরিতে ব্যবহার করা যেতে পারে এমন কিছু নামও ছিল, X প্ল্যাটফর্মে (পূর্বে টুইটার) 'ali_qushji' নামে একজন ব্যক্তি ফাঁস করেছিলেন। এই ফাঁসের ফলে বিশেষজ্ঞরা LockBit 3.0 র্যানসমওয়্যার নমুনা আরও বিশ্লেষণ করতে সক্ষম হন, কিন্তু তারপর থেকে, হুমকিদাতারা LockBit 3.0 এর সোর্স কোডের উপর ভিত্তি করে নতুন র্যানসমওয়্যার ভেরিয়েন্টের একটি তরঙ্গ তৈরি করেছে।

ট্রনবিট, ক্রিপ্টোম্যানগিজমো বা টিনা টার্নেটের মতো সক্রিয় লকবিট র্যানসমওয়্যার ক্লাস্টারগুলির আক্রমণ পদ্ধতি বিশ্লেষণের পাশাপাশি, NCSC রিপোর্টে ইউনিটগুলিকে লকবিট 3.0 সম্পর্কিত সাইবার আক্রমণ সূচকগুলির একটি তালিকাও প্রদান করা হয়েছে যা রেকর্ড করা হয়েছে। "আমরা জাতীয় সাইবারস্পেস পোর্টালের alert.khonggianmang.vn পৃষ্ঠায় IOC সূচক তথ্য ক্রমাগত আপডেট করব," একজন NCSC বিশেষজ্ঞ বলেছেন।

'লকবিট ৩.০ র্যানসমওয়্যার বিশ্লেষণ প্রতিবেদন'-এ উল্লেখিত একটি বিশেষ গুরুত্বপূর্ণ অংশ হল র্যানসমওয়্যার আক্রমণ থেকে ঝুঁকি প্রতিরোধ এবং হ্রাস করার বিষয়ে সংস্থা, সংস্থা এবং ব্যবসাগুলিকে নির্দেশিকা প্রদানকারী বিষয়বস্তু। র্যানসমওয়্যার আক্রমণ প্রতিরোধ এবং প্রতিক্রিয়া জানাতে ভিয়েতনামের ইউনিটগুলিকে সহায়তা করার জন্য গুরুত্বপূর্ণ নোটগুলি তথ্য সুরক্ষা বিভাগ কর্তৃক ৬ এপ্রিল প্রকাশিত 'র্যানসমওয়্যার আক্রমণ থেকে ঝুঁকি প্রতিরোধ এবং হ্রাস করার কিছু ব্যবস্থার হ্যান্ডবুক'-এ উল্লেখ করা হয়েছে এবং NCSC বিশেষজ্ঞদের দ্বারা বাস্তবায়নের জন্য সুপারিশ করা হচ্ছে।

বিশেষজ্ঞদের মতে, আজকাল র্যানসমওয়্যার আক্রমণ প্রায়শই কোনও সংস্থা বা সংস্থার নিরাপত্তা দুর্বলতা থেকে শুরু হয়। আক্রমণকারীরা সিস্টেমে প্রবেশ করে, উপস্থিতি বজায় রাখে, অনুপ্রবেশের পরিধি প্রসারিত করে, সংস্থার আইটি অবকাঠামো নিয়ন্ত্রণ করে এবং সিস্টেমকে অচল করে দেয়, যার লক্ষ্য প্রকৃত ভুক্তভোগী সংস্থাগুলিকে এনক্রিপ্ট করা ডেটা পুনরুদ্ধার করতে হলে মুক্তিপণ দিতে বাধ্য করা।

৫ দিন আগে VNDIRECT সিস্টেমে আক্রমণের সময় VietNamNet এর সাংবাদিকদের সাথে ঘটনা প্রতিক্রিয়া সহায়তা কার্যক্রম সমন্বয়ে অংশগ্রহণকারী ইউনিটের দৃষ্টিকোণ থেকে তথ্য সুরক্ষা বিভাগের একজন প্রতিনিধি মন্তব্য করেছেন: এই ঘটনাটি ভিয়েতনামের সংস্থা এবং ব্যবসার নেটওয়ার্ক সুরক্ষা এবং সুরক্ষা সম্পর্কে সচেতনতা বৃদ্ধির জন্য একটি গুরুত্বপূর্ণ শিক্ষা।

অতএব, সংস্থা, সংস্থা এবং ব্যবসা, বিশেষ করে যারা অর্থ, ব্যাংকিং, সিকিউরিটিজ, জ্বালানি, টেলিযোগাযোগ ইত্যাদি গুরুত্বপূর্ণ ক্ষেত্রে কাজ করে, তাদের জরুরিভাবে এবং সক্রিয়ভাবে বিদ্যমান নিরাপত্তা ব্যবস্থা এবং পেশাদার কর্মী উভয়ের পর্যালোচনা এবং শক্তিশালীকরণের প্রয়োজন, এবং একই সাথে ঘটনা প্রতিক্রিয়া পরিকল্পনা তৈরি করা উচিত।

"সংস্থাগুলিকে তথ্য সুরক্ষা এবং নেটওয়ার্ক সুরক্ষা সম্পর্কিত জারি করা নিয়ম, প্রয়োজনীয়তা এবং নির্দেশিকাগুলি কঠোরভাবে মেনে চলতে হবে। সম্ভাব্য সাইবার আক্রমণ থেকে নিজেদের এবং তাদের গ্রাহকদের রক্ষা করা প্রতিটি সংস্থা এবং উদ্যোগের দায়িত্ব," তথ্য সুরক্ষা বিভাগের একজন প্রতিনিধি জোর দিয়ে বলেন।

| এনক্রিপ্টেড ফাইল এক্সটেনশনের পরে লকবিট র্যানসমওয়্যারটি প্রথমে ABCD নামে পরিচিত ছিল, এবং কয়েক মাস পরে ABCD-এর একটি রূপ আবির্ভূত হয় যার বর্তমান নাম লকবিট। এক বছর পরে, গ্রুপটি একটি আপগ্রেডেড সংস্করণ, লকবিট 2.0 (যা লকবিট রেড নামেও পরিচিত) প্রকাশ করে, যার মধ্যে সংবেদনশীল ডেটা চুরি করার উদ্দেশ্যে স্টিলবিট নামে আরেকটি সমন্বিত ম্যালওয়্যার অন্তর্ভুক্ত ছিল। লকবিট 3.0, যা লকবিট ব্ল্যাক নামেও পরিচিত, হল সর্বশেষ সংস্করণ, যা 2022 সালে নতুন বৈশিষ্ট্য এবং উন্নত ফাঁকি কৌশল সহ প্রকাশিত হয়েছিল। |

র্যানসমওয়্যার আক্রমণের পর কেন PVOIL সিস্টেম দ্রুত পুনরুদ্ধার করতে পারে?

র্যানসমওয়্যার আক্রমণের বিরুদ্ধে প্রতিরক্ষা বাড়ানোর জন্য একটি নিরাপত্তা সংস্কৃতি গঠন করা

মুক্তিপণ প্রদান হ্যাকারদের র্যানসমওয়্যার আক্রমণ বাড়াতে উৎসাহিত করবে

[বিজ্ঞাপন_২]

উৎস

![[ছবি] প্রেন পাসের পাদদেশে রাতারাতি বন্যা কবলিত এলাকায় মানুষদের উদ্ধার করা হচ্ছে](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/6/19095b01eb844de98c406cc135b2f96c)

![[ছবি] অনেকেই সরাসরি প্রিয় আঙ্কেল হো এবং সাধারণ সম্পাদকদের অভিজ্ঞতা লাভ করেন](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/6/2f4d9a1c1ef14be3933dbef3cd5403f6)

![[ছবি] ভিয়েতনাম পিপলস আর্মির জেনারেল স্টাফের ৮০তম বার্ষিকীতে যোগদান করেছেন জেনারেল সেক্রেটারি টু লাম](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/6/126697ab3e904fd68a2a510323659767)

![[ছবি] ভিয়েতনাম পিপলস আর্মির জেনারেল স্টাফের ৮০তম বার্ষিকী](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/6/49153e2a2ffc43b7b5b5396399b0c471)

মন্তব্য (0)