악성 앱은 모바일 기기, 특히 사용자가 원하는 위치에서 소프트웨어를 쉽게 설치할 수 있는 안드로이드 기기에 끊임없는 위협이 됩니다. Bleeping Computer 에 따르면, XLoader 악성코드(MoqHao라고도 함)의 새로운 버전이 구글 운영체제를 실행하는 기기를 공격하고 있습니다.

이 맬웨어는 Google Chrome을 사칭하여 사용자에게 접근 권한을 요청한 후 스스로를 실행합니다.

MoqHao는 미국, 영국, 독일, 프랑스, 일본, 한국, 대만에서 발견되었습니다. 이 악성코드는 다른 주소로 연결되는 단축 링크가 포함된 SMS 메시지를 통해 유포됩니다. 사용자가 해당 링크를 클릭하여 프로그램을 설치하면 XLoader가 즉시 활성화됩니다. 이 악성코드는 백그라운드에서 실행되어 시스템이나 피해자에게 감지되지 않고 다양한 유형의 사용자 데이터를 훔칠 수 있습니다.

McAfee에 따르면, 악성 애플리케이션이 기기에 설치되면 의심스러운 활동이 자동으로 수행됩니다. McAfee는 해당 프로그램의 확산 및 공격 방법을 Google에 보고하여 향후 Android 버전에서 이러한 유형의 자가 실행 악성코드로 인한 피해를 예방하고 줄이기 위해 협력하고 있습니다.

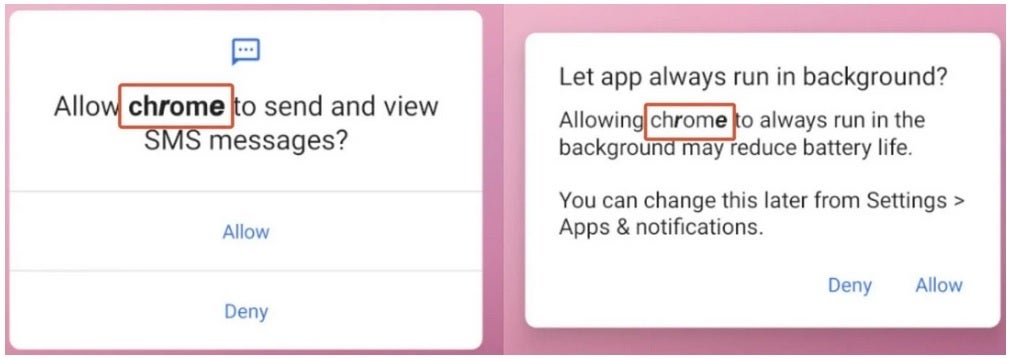

사용자를 "속이기" 위해 이 프로그램은 Google Chrome 브라우저를 사칭하여 SMS 메시지를 보내고 볼 수 있는 권한과 백그라운드에서 실행할 수 있는 권한을 요청하는 알림을 보냅니다.

저작권 검색 보안 시스템을 피하기 위해 문자가 잘못 입력된 가짜 Chrome에서 권한 요청이 전송되었습니다.

심지어 기기의 기본 SMS 메시징 앱으로 "Chrome"을 설정할 권한을 요청하기도 합니다. 사용자가 동의하면 XLoader는 사진, 메시지, 연락처 등 기기 하드웨어에 대한 많은 정보를 훔쳐 원격 제어 서버로 전송합니다.

보안 전문가들은 피해자가 작업 실행 권한을 부여하는 데 최소한의 몇 번의 상호작용만으로도 충분하다고 추정하며, 이로 인해 새로운 XLoader는 이전 버전보다 훨씬 더 위험합니다. 안드로이드 개발사는 보안 업체와 협력하여 이 취약점을 해결했으며, Google Play Protect가 활성화된 기기를 공격으로부터 더욱 안전하게 보호할 수 있도록 지원했습니다. 따라서 사용자들은 휴대폰으로 전송된 이상한 링크를 클릭하지 말고, 알 수 없는 주소에서 전송된 애플리케이션은 절대 설치하지 않을 것을 권장합니다.

[광고_2]

소스 링크

![[사진] 새 학년을 특별하게 여는 드럼비트](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/5/b34123487ad34079a9688f344dc19148)

![[사진] 하노이 학생들이 2025-2026년 새 학년을 설렘과 기쁨으로 시작합니다.](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/5/ecc91eddd50a467aa7670463f7b142f5)

![[사진] '디지털 시민의식-디지털 학교' 개교식 및 사이버 공간에서의 문명적 행동에 대한 다짐](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/5/222ec3b8892f443c9b26637ef2dd2b09)

댓글 (0)