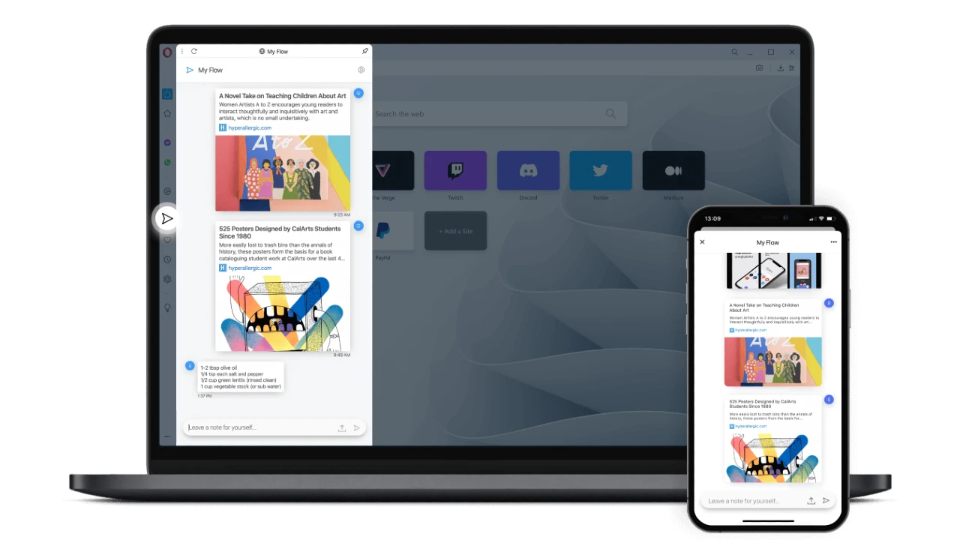

해커 뉴스 에 따르면, 이 문제는 오페라 터치 백그라운드 확장 프로그램의 일부인 브라우저 내장 기능인 마이 플로(My Flaw)와 관련이 있으며, 아직 제거되지 않았습니다. 마이 플로는 사용자가 데스크톱과 모바일 브라우저 간에 메모를 작성하고 파일을 공유할 수 있도록 지원합니다.

My Flaw는 Opera 웹 브라우저의 편리한 동기화 기능입니다.

이는 현대 소프트웨어 개발자들이 컴퓨터와 모바일 기기 간에 데이터를 빠르게 교환할 수 있는 도구를 제공하는 데 익숙한 기능이지만, Opera의 경우 보안이 희생됩니다.

Guardio Labs는 My Flaw의 인터페이스가 파일 공유를 위한 채팅처럼 작동하며, 첨부 파일이 있는 모든 메시지에 대해 "열기" 기능을 제공하여 웹 인터페이스에서 직접 파일을 실행할 수 있다고 밝혔습니다. 이를 통해 샌드박싱이나 제한 없이 브라우저 외부에서 파일 시스템의 파일을 실행할 수 있는 시스템 API와 상호 작용할 수 있는 웹 컨텍스트가 생성됩니다.

또한, 웹사이트와 확장 프로그램이 My Flaw에 연결될 수 있습니다. 즉, 공격자는 피해자의 컴퓨터가 연결된 모바일 기기를 사칭하는 악성 확장 프로그램을 만들 수 있습니다. 그런 다음 JavaScript를 사용하여 누군가 화면의 아무 곳이나 클릭하면 실행되는 악성 파일을 배포할 수 있습니다.

오페라 개발자들은 작년 11월 17일에 My Flaw의 취약점에 대해 통보를 받았고, 해당 취약점은 11월 22일에 패치되었습니다.

[광고_2]

소스 링크

댓글 (0)