យោងតាម គេហទំព័រ BleepingComputer ក្រុមហ៊ុន Microsoft បានបន្ថែមកម្មវិធីបញ្ជា BioNTdrv.sys ទៅក្នុងបញ្ជីប្លុក ដោយសារតែការរកឃើញភាពងាយរងគ្រោះផ្នែកសុវត្ថិភាព ដែលអាចត្រូវបានកេងប្រវ័ញ្ចដោយពួក Hacker ។ ភាពងាយរងគ្រោះត្រូវបានរកឃើញនៅក្នុងកម្មវិធីបញ្ជាកម្រិតខឺណែលនៅក្នុងកម្មវិធី Paragon Partition Manager ។ ពួក Hacker អាចកេងប្រវ័ញ្ចកម្មវិធីបញ្ជានេះ ដើម្បីទទួលបានការគ្រប់គ្រងកម្រិតប្រព័ន្ធនៅលើ Windows ដោយប្រើប្រាស់ការវាយប្រហារ ransomware ។ ប្រសិនបើកម្មវិធីនេះត្រូវបានដំឡើងរួចហើយនៅលើឧបករណ៍គោលដៅ អ្នកវាយប្រហារអាចទាញយកអត្ថប្រយោជន៍ពីភាពងាយរងគ្រោះដែលមានស្រាប់។ ផ្ទុយទៅវិញ ពួកគេក៏អាចដំឡើងកម្មវិធីបញ្ជានេះ ដើម្បីជ្រៀតចូលប្រព័ន្ធតាមវិធីផ្ទាល់ខ្លួនរបស់ពួកគេផងដែរ។

យោងតាម CERT/CC ភាពងាយរងគ្រោះទាំងនេះអនុញ្ញាតឱ្យអ្នកវាយប្រហារដែលមានសិទ្ធិចូលប្រើឧបករណ៍ក្នុងតំបន់បង្កើនសិទ្ធិ ឬបង្កឱ្យមានលក្ខខណ្ឌបដិសេធសេវាកម្ម (DoS) ។ ជាពិសេស ដោយសារតែកម្មវិធីបញ្ជា BioNTdrv.sys ត្រូវបានចុះហត្ថលេខាជាឌីជីថលដោយ Microsoft អ្នកវាយប្រហារអាចប្រើបច្ចេកទេស "Bring Your Own Vulnerable Driver" (BYOVD) ដែលប្រើអ្នកបើកបរស្របច្បាប់ ប៉ុន្តែងាយរងគ្រោះដើម្បីទាញយកប្រព័ន្ធ។

ក្រុមហ៊ុន Microsoft បាននិយាយថា ភាពងាយរងគ្រោះចំនួន 4 ក្នុងចំណោម 5 ប៉ះពាល់ដល់ Paragon Partition Manager កំណែ 7.9.1 និងមុននេះ ខណៈដែលទីប្រាំ (CVE-2025-0298) ប៉ះពាល់ដល់កំណែ 17 និងមុន ដែលជាភាពងាយរងគ្រោះដែលត្រូវបានប្រើប្រាស់យ៉ាងសកម្មក្នុងការវាយប្រហារ ransomware នាពេលថ្មីៗនេះ។

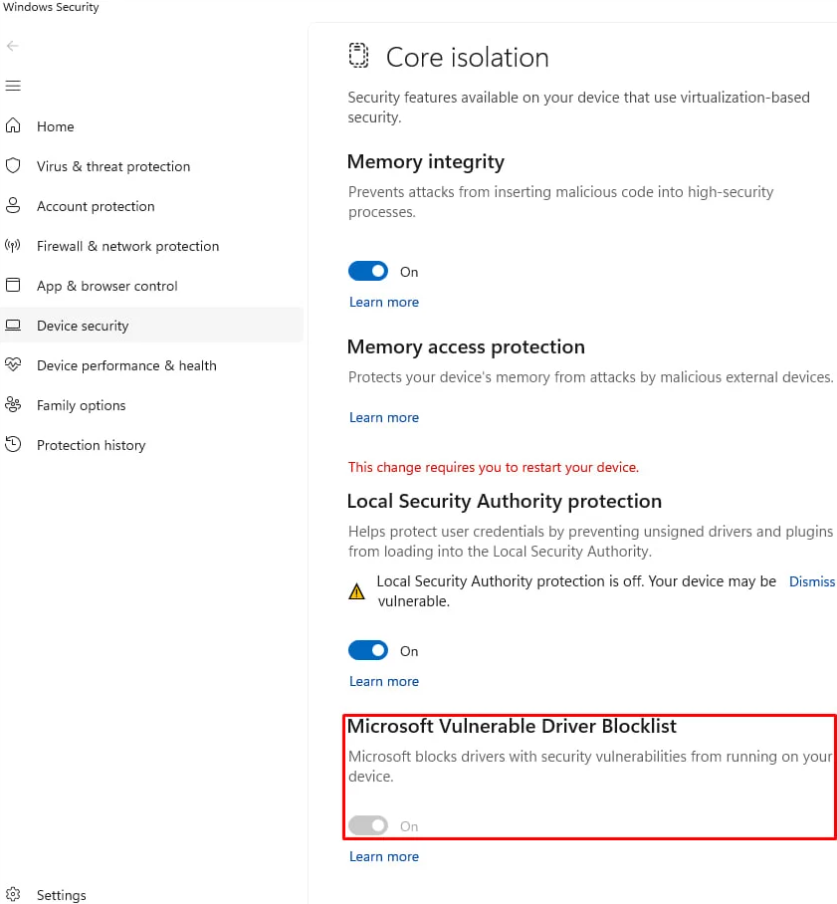

ជម្រើសកម្មវិធីបញ្ជាដែលងាយរងគ្រោះរបស់ Microsoft ត្រូវបានបិទទុកឱ្យឧបករណ៍ងាយរងការវាយប្រហារតាមរយៈកម្មវិធីបញ្ជាដែលងាយរងគ្រោះ។

ដើម្បីកាត់បន្ថយហានិភ័យ ក្រុមហ៊ុន Microsoft ណែនាំឱ្យអ្នកប្រើប្រាស់ដំឡើងកំណែទៅកំណែចុងក្រោយបំផុតនៃកម្មវិធី ដែលរួមមាន BioNTdrv.sys 2.0.0 ថេរ។ បន្ថែមពីលើការធ្វើបច្ចុប្បន្នភាពកម្មវិធី អ្នកប្រើប្រាស់ក៏គួរតែពិនិត្យមើល និងបើកបញ្ជីបិទកម្មវិធីបញ្ជាដែលងាយរងគ្រោះរបស់ Microsoft ដោយចូលទៅកាន់ ការកំណត់ > ឯកជនភាព និងសុវត្ថិភាព > សុវត្ថិភាពវីនដូ > សុវត្ថិភាពឧបករណ៍ > ឯកោស្នូល > បញ្ជីរារាំងកម្មវិធីបញ្ជាដែលងាយរងគ្រោះរបស់ Microsoft ហើយត្រូវប្រាកដថាវាត្រូវបានបើក។

ប្រភព៖ https://thanhnien.vn/microsoft-canh-bao-lo-hong-bao-mat-cua-phan-mem-quan-ly-o-dia-tren-windows-185250304165924709.htm

![[រូបថត] ប្រធានរដ្ឋសភាលោក Tran Thanh Man ជួបពិភាក្សាជាមួយប្រធានសភានូវែលសេឡង់](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/8/28/c90fcbe09a1d4a028b7623ae366b741d)

![[រូបថត] អគ្គលេខាធិកា To Lam ចូលរួមក្នុងពិធីបើកការតាំងពិព័រណ៍សមិទ្ធិផលជាតិ](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/8/28/d371751d37634474bb3d91c6f701be7f)

![[រូបថត] ការិយាល័យនយោបាយធ្វើការជាមួយគណៈកម្មាធិការអចិន្ត្រៃយ៍នៃគណៈកម្មាធិការបក្សខេត្ត Cao Bang និងគណៈកម្មាធិការបក្សទីក្រុង Hue](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/8/28/fee8a847b1ff45188749eb0299c512b2)

Kommentar (0)