「SlopAds」と呼ばれる大規模なAndroid広告詐欺行為は、Google Play上の224個の悪質アプリが使用され、1日あたり23億件の広告リクエストが生成された後、阻止された。

HUMANのSatori脅威インテリジェンスチームがこの広告詐欺キャンペーンを発見しました。同チームによると、これらのアプリは3,800万回以上ダウンロードされており、難読化やステルス技術を用いてGoogleやセキュリティツールから悪意のある動作を隠蔽しているとのことです。

約 224 個の悪意のあるアプリが SlopAds 広告詐欺キャンペーンにリンクされています。

このキャンペーンは世界中で展開され、228か国からアプリがインストールされ、SlopAdsのトラフィックは1日あたり23億件の入札リクエストを記録しました。広告インプレッションの集中度が最も高かったのは米国(30%)で、次いでインド(10%)、ブラジル(7%)でした。

「研究者らはこの活動を『SlopAds』と名付けました。この脅威に関連するアプリは大量生産されたような外観で『AIスロップ』に似ており、脅威アクターのC2サーバーでホストされているAIをテーマにしたアプリやサービスのコレクションを指しているからです」とHUMANは説明した。

極めて巧妙な広告詐欺

広告詐欺には、Google のアプリ審査プロセスとセキュリティ ソフトウェアによる検出を回避するための複数レベルの回避戦術が含まれます。

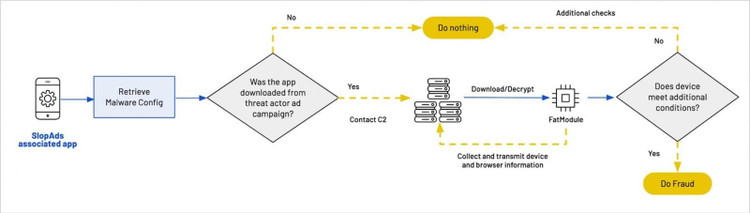

ユーザーがキャンペーンの広告からではなく、Play ストアを通じて自然に SlopAd アプリをインストールした場合、アプリは通常のアプリのように動作し、宣伝されている機能を通常どおり実行します。

ただし、アプリが脅威アクターの広告キャンペーンのいずれかを通じてリンクをクリックしてインストールされたと判断された場合、ソフトウェアは Firebase Remote Config を使用して、広告詐欺マルウェア モジュール、キャッシュアウト サーバー、および JavaScript ペイロードの URL を含む暗号化された構成ファイルをダウンロードします。

次に、アプリは研究者やセキュリティ ソフトウェアによって分析されたのではなく、正当なユーザーのデバイスにインストールされたかどうかを判断します。

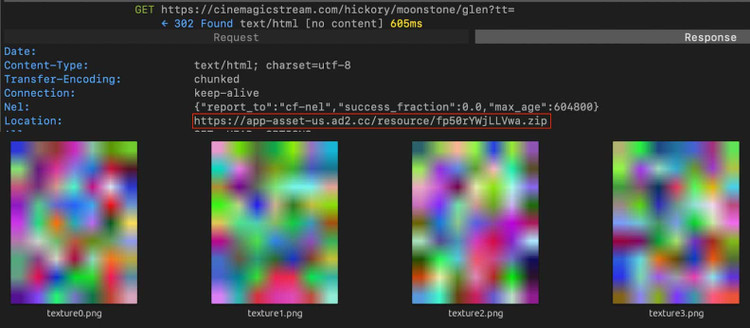

アプリがこれらのチェックに合格すると、ステガノグラフィーを使用して悪意のある APK の一部を隠し、広告詐欺キャンペーン自体を実行するために使用される 4 つの PNG 画像がダウンロードされます。

ダウンロードされると、画像は復号化されてデバイスに再インストールされ、完全な「FatModule」マルウェアが形成され、広告詐欺を実行するために使用されます。

FatModule がアクティブ化されると、隠された WebView を使用してデバイスとブラウザの情報を収集し、攻撃者が管理する広告詐欺 (金銭搾取) ドメインに移動します。

これにより、デバイスは、サイレント広告サイトにアクセスするために、データ トラフィック、バッテリー寿命、メモリなどのリソースを継続的に消費することになります。

これらのドメインはゲームや新しいウェブサイトを偽装し、隠された WebView 画面を通じて継続的に広告を表示して、1 日あたり 20 億回を超える不正な広告インプレッションとクリックを生成し、攻撃者に収益をもたらします。

HUMANは、この攻撃のインフラには複数のコマンドアンドコントロールサーバーと300以上の関連広告ドメインが含まれており、攻撃者が当初特定された224個のアプリを超えて攻撃範囲を拡大する計画を立てていたことを示唆していると述べた。

Google はその後、Play ストアからすべての SlopAds アプリを削除し、Android の Google Play Protect も更新され、デバイス上にあるすべてのアプリをアンインストールするようユーザーに警告するようになりました。

しかし、HUMAN は、広告詐欺キャンペーンの巧妙さから、攻撃者は今後の攻撃で計画を調整して再試行する可能性が高いと警告しています。

誤ってアプリをダウンロードしてしまった場合、自分で追跡する必要はありません。ただし、ユーザーはデバイス上で注意を払う必要があります。システムから通知が表示され、削除を求められます。

これは、Google が Android に組み込まれているセキュリティ アプリ「Google Play Protect」を更新し、スマートフォンやタブレットに悪意のあるアプリがインストールされている可能性がある場合はアンインストールするようユーザーに警告するようになったためです。

出典: https://khoahocdoisong.vn/kiem-tra-ngay-224-ung-dung-doc-hai-vua-bi-google-go-bo-post2149053682.html

![[写真] 科学技術労働組合が模範的な労働者と優秀な組合役員を表彰](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/17/842ff35bce69449290ec23b75727934e)

![[写真] ト・ラム書記長が政府党委員会常務委員会との作業会議を主宰](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/17/cf3d855fdc974fa9a45e80d380b0eb7c)

コメント (0)