Σύμφωνα με το TechRadar , μια νέα μελέτη προειδοποιεί ότι οι κακοί εκμεταλλεύονται τα μηνύματα του Facebook για να αναπτύξουν ένα εξελιγμένο εργαλείο κλοπής πληροφοριών που βασίζεται σε Python, το Snake.

Συνεπώς, ερευνητές της εταιρείας λύσεων ασφαλείας Cybereason μοιράστηκαν λεπτομέρειες σχετικά με αυτήν την επικίνδυνη εκστρατεία επίθεσης, λέγοντας ότι ο κύριος στόχος του Snake είναι να κλέψει ευαίσθητα δεδομένα και διαπιστευτήρια σύνδεσης από αφελείς χρήστες. Αυτή φαίνεται να είναι μια σχετικά νέα εκστρατεία, που εντοπίστηκε για πρώτη φορά τον Αύγουστο του 2023 και δείχνει σημάδια στόχευσης Βιετναμέζικων χρηστών.

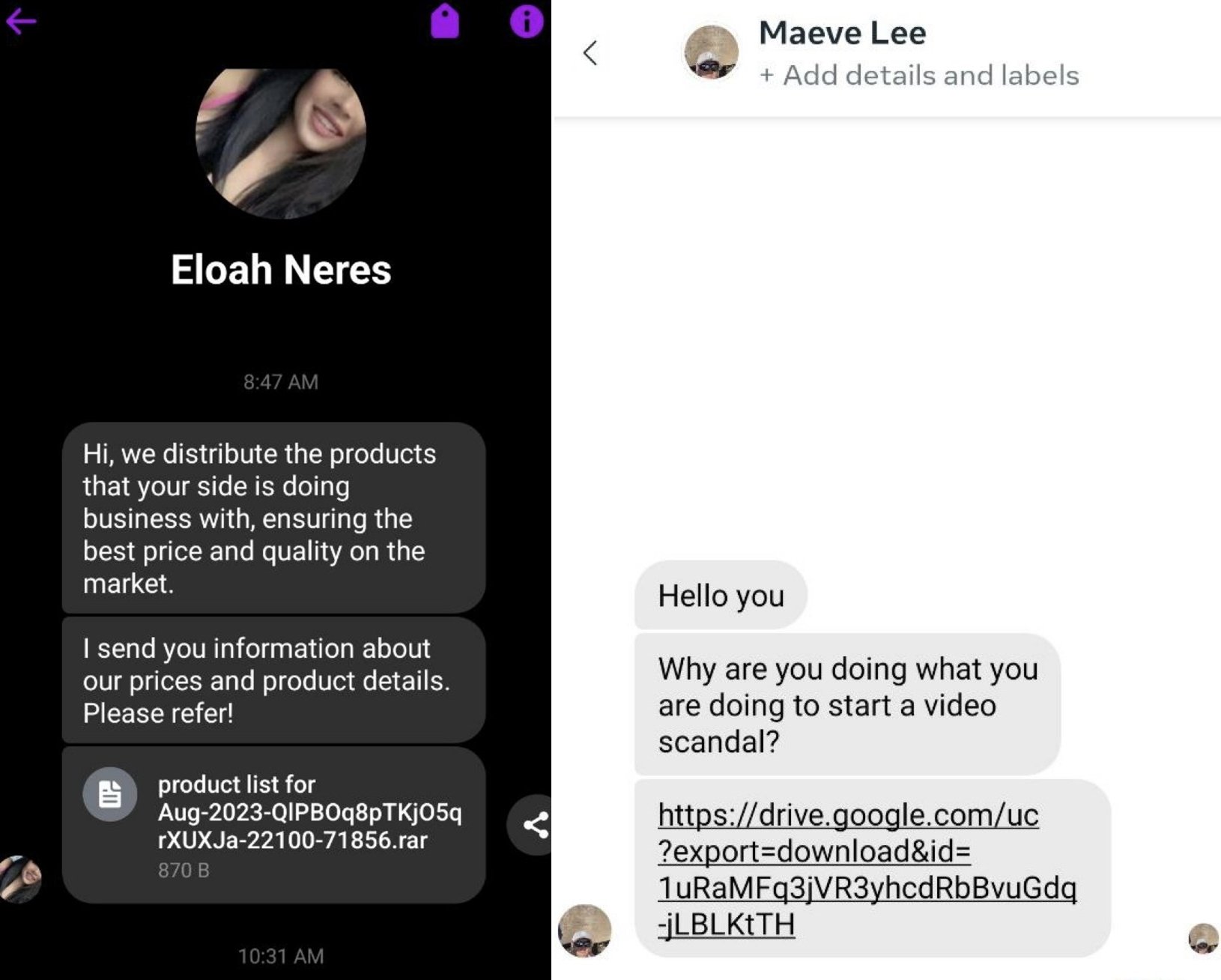

Όσον αφορά τις μεθόδους επίθεσης, οι εισβολείς θα στέλνουν μηνύματα με περιεχόμενο που κεντρίζει την περιέργεια του θύματος, συχνά αναφέροντας την έκθεση του θύματος σε ευαίσθητα βίντεο , μαζί με συνδέσμους για λήψη συμπιεσμένων αρχείων RAR ή ZIP. Αν και φαινομενικά ακίνδυνα, όταν ανοιχτούν, θα ενεργοποιήσουν μια αλυσίδα μόλυνσης που περιλαμβάνει δύο προγράμματα λήψης κακόβουλου λογισμικού, συμπεριλαμβανομένου ενός σεναρίου δέσμης και ενός σεναρίου cmd. Το σενάριο cmd είναι υπεύθυνο για την εκτέλεση του εργαλείου κλοπής πληροφοριών Snake από ένα αποθετήριο GitLab που ελέγχεται από τον εισβολέα.

Μηνύματα που περιέχουν κακόβουλους συνδέσμους διαδίδονται μέσω μηνυμάτων στο Facebook.

Η Cybereason έχει εντοπίσει τρεις παραλλαγές του Snake, με την τρίτη παραλλαγή να είναι ένα εκτελέσιμο αρχείο που δημιουργήθηκε από το PyInstaller και στοχεύει τους χρήστες του προγράμματος περιήγησης Cốc Cốc, το οποίο είναι δημοφιλές στο Βιετνάμ.

Μόλις συλλέχθηκαν, τα στοιχεία σύνδεσης και τα cookies κοινοποιήθηκαν σε πολλές πλατφόρμες, συμπεριλαμβανομένων των Discord, GitHub και Telegram. Το κακόβουλο λογισμικό στόχευε επίσης λογαριασμούς Facebook εξάγοντας πληροφορίες cookie, οι οποίες θα μπορούσαν να υποδηλώνουν ότι η κατάληψη λογαριασμού προοριζόταν να χρησιμοποιηθεί για σκοπούς διάδοσης κακόβουλου λογισμικού.

Η καμπάνια φαίνεται να συνδέεται με χάκερ από το Βιετνάμ, καθώς η σύμβαση ονοματοδοσίας των αποθετηρίων που ελέγχονται από τους εισβολείς λέγεται ότι περιλαμβάνει βιετναμέζικες αναφορές στον πηγαίο κώδικα, όπως 'hoang.exe' ή 'hoangtuan.exe', ή τη διαδρομή GitLab που φαίνεται να αναφέρει το όνομα 'Khoi Nguyen'.

Η Cybereason σημείωσε επίσης ότι το κακόβουλο λογισμικό στοχεύει και άλλα προγράμματα περιήγησης όπως Brave, Chromium, Google Chrome, Microsoft Edge, Mozilla Firefox και Opera.

Η ανακάλυψη έρχεται εν μέσω αυξημένου ελέγχου του Facebook για την έλλειψη υποστήριξης που υποδηλώνει για τα θύματα παραβίασης λογαριασμών. Για να προστατευτούν, οι χρήστες συμβουλεύονται να λαμβάνουν προφυλάξεις ασφαλείας, ειδικά χρησιμοποιώντας πολύπλοκους κωδικούς πρόσβασης και έλεγχο ταυτότητας δύο παραγόντων (2FA).

[διαφήμιση_2]

Σύνδεσμος πηγής

![[Φωτογραφία] Εντυπωσιακά περίπτερα επαρχιών και πόλεων στην Έκθεση 80 χρόνια από το Πορεία της Ανεξαρτησίας - Ελευθερίας - Ευτυχίας](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/7/cd63e24d8ef7414dbf2194ab1af337ed)

![[Φωτογραφία] Ο Πρωθυπουργός Φαμ Μινχ Τσινχ παρευρέθηκε στην 80ή επέτειο από την ίδρυση του Ραδιοφωνικού Σταθμού Φωνή του Βιετνάμ](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/7/abdcaa3d5d7f471abbe3ab22e5a35ec9)

![[Φωτογραφία] Ο Γενικός Γραμματέας Το Λαμ παρευρίσκεται στην 55η επέτειο της πρώτης τηλεοπτικής μετάδοσης προγράμματος](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/7/8b8bd4844b84459db41f6192ceb6dfdd)

![[Επισήμανση] Η διάκριση του VIMC στην Εθνική Έκθεση Επιτευγμάτων](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/9/7/932133a54d8b4becad48ef4f082f3eea)

![[ΕΠΕΙΣΕΛΘΟΝ] Εργαστήριο: Επίλυση ανησυχιών για τις επιχειρήσεις-νοικοκυριά σχετικά με την κατάργηση του εφάπαξ φόρου](https://vphoto.vietnam.vn/thumb/402x226/vietnam/resource/IMAGE/2025/9/7/5627bb2d0c3349f2bf26accd8ca6dbc2)

Σχόλιο (0)