Η ομάδα GReAT ανακάλυψε το κακόβουλο λογισμικό κατά τη διάρκεια προσπαθειών αντιμετώπισης περιστατικών σε κυβερνητικά συστήματα που χρησιμοποιούσαν το Microsoft Exchange. Το GhostContainer πιστεύεται ότι αποτελεί μέρος μιας εξελιγμένης και επίμονης εκστρατείας προηγμένων μόνιμων απειλών (APT) που στοχεύει βασικούς οργανισμούς στην περιοχή της Ασίας, συμπεριλαμβανομένων μεγάλων εταιρειών τεχνολογίας.

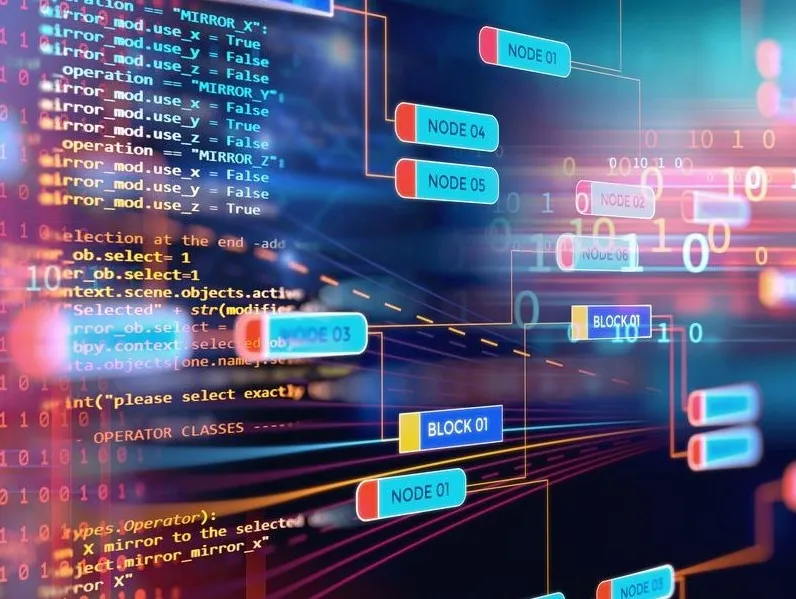

Το κακόβουλο αρχείο που ανακάλυψε η Kaspersky, με την ονομασία App_Web_Container_1.dll, είναι στην πραγματικότητα ένα πολυλειτουργικό backdoor που μπορεί να επεκταθεί με την απομακρυσμένη λήψη πρόσθετων modules. Το κακόβουλο λογισμικό εκμεταλλεύεται πολλά έργα ανοιχτού κώδικα και είναι εξελιγμένα προσαρμοσμένο για να αποφεύγει την ανίχνευση.

Μόλις το GhostContainer εγκατασταθεί με επιτυχία σε ένα σύστημα, οι χάκερ μπορούν εύκολα να αποκτήσουν τον πλήρη έλεγχο του Exchange server, από τον οποίο μπορούν να εκτελέσουν μια σειρά από επικίνδυνες ενέργειες χωρίς τη γνώση του χρήστη. Αυτό το κακόβουλο λογισμικό είναι έξυπνα μεταμφιεσμένο ως έγκυρο στοιχείο διακομιστή και χρησιμοποιεί πολλές τεχνικές αποφυγής επιτήρησης για να αποφύγει την ανίχνευση από λογισμικό προστασίας από ιούς και να παρακάμψει τα συστήματα παρακολούθησης ασφαλείας.

Επιπλέον, αυτό το κακόβουλο λογισμικό μπορεί να λειτουργήσει ως ενδιάμεσος διακομιστής (proxy) ή ως κρυπτογραφημένη σήραγγα (tunnel), δημιουργώντας κενά για τους χάκερ ώστε να διεισδύσουν στα εσωτερικά συστήματα ή να κλέψουν ευαίσθητες πληροφορίες. Εξετάζοντας αυτόν τον τρόπο λειτουργίας, οι ειδικοί υποψιάζονται ότι ο κύριος σκοπός αυτής της εκστρατείας είναι πιθανότατα η κυβερνοκατασκοπεία.

«Η εις βάθος ανάλυσή μας δείχνει ότι οι δράστες είναι εξαιρετικά ικανοί στη διείσδυση σε διακομιστές Microsoft Exchange. Αξιοποιούν μια ποικιλία εργαλείων ανοιχτού κώδικα για να διεισδύσουν σε περιβάλλοντα IIS και Exchange και έχουν αναπτύξει εξελιγμένα εργαλεία κατασκοπείας με βάση τον διαθέσιμο κώδικα ανοιχτού κώδικα. Θα συνεχίσουμε να παρακολουθούμε τις δραστηριότητες της ομάδας, καθώς και το εύρος και τη σοβαρότητα των επιθέσεών τους, για να κατανοήσουμε καλύτερα το συνολικό τοπίο των απειλών», δήλωσε ο Sergey Lozhkin, Επικεφαλής της Παγκόσμιας Ομάδας Έρευνας και Ανάλυσης (GReAT) για την Ασία-Ειρηνικό, τη Μέση Ανατολή και την Αφρική στην Kaspersky.

Το GhostContainer χρησιμοποιεί κώδικα από πολλά έργα ανοιχτού κώδικα, γεγονός που το καθιστά ιδιαίτερα ευάλωτο σε ομάδες κυβερνοεγκληματιών ή εκστρατείες APT οπουδήποτε στον κόσμο . Αξίζει να σημειωθεί ότι μέχρι το τέλος του 2024, εντοπίστηκαν συνολικά 14.000 πακέτα κακόβουλου λογισμικού σε έργα ανοιχτού κώδικα, σημειώνοντας αύξηση 48% από το τέλος του 2023. Αυτός ο αριθμός δείχνει ότι το επίπεδο κινδύνου αυξάνεται στον τομέα.

Πηγή: https://www.sggp.org.vn/ghostcontainer-lo-hong-moi-tan-cong-may-chu-microsoft-exchange-thong-qua-ma-doc-backdoor-post805372.html

![[Φωτογραφία] Εκπληκτική ολική έκλειψη σελήνης σε πολλά μέρη του κόσμου](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/8/7f695f794f1849639ff82b64909a6e3d)

![[Φωτογραφία] Αναβίωση αναμνήσεων από αρχαία φανάρια του μέσου φθινοπώρου](https://vphoto.vietnam.vn/thumb/1200x675/vietnam/resource/IMAGE/2025/9/8/d17f9089e4d6492eb7745c74f271a250)

Σχόλιο (0)